BouncyCastle加密库使用全解析

各位小伙伴们,大家好呀!看看今天我又给各位带来了什么文章?本文标题是《BouncyCastle加密库使用详解》,很明显是关于文章的文章哈哈哈,其中内容主要会涉及到等等,如果能帮到你,觉得很不错的话,欢迎各位多多点评和分享!

BouncyCastle是Java平台中用于扩展加密能力的第三方库,当JDK自带的JCE无法满足高级、小众或特定国际标准的加密需求时,它成为首选解决方案。其核心使用步骤为:1. 在项目中引入BouncyCastle依赖,如Maven配置bcprov-jdk18on和bcpkix-jdk18on;2. 在代码初始化时注册BouncyCastleProvider。选择BouncyCastle的原因包括:支持更广泛的加密算法(如新型椭圆曲线ECC)、实现高级协议(如OpenPGP、CMS)、保留老旧算法以确保兼容性。使用时常见注意事项有:1. 通过Security.insertProviderAt或指定提供者名称确保BouncyCastle优先使用;2. 精确匹配算法名称和填充模式;3. 正确管理密钥和IV,避免使用固定或全零IV;4. 关注版本兼容性问题。实际应用场景涵盖灵活哈希计算(如SHA3-256)、数字签名(如ECDSA with P-256)、X.509证书与PKCS#12文件处理等,充分展现了其在Java生态中应对复杂加密挑战的能力。

Java加密算法库BouncyCastle,说白了,它就是个给Java平台打“加密补丁”的第三方库。当JDK自带的JCE(Java Cryptography Extension)不够用,或者你需要实现一些更高级、更小众、或者符合特定国际标准的加密算法时,BouncyCastle几乎是你在Java世界里绕不开的选择。它提供了非常广泛的密码学原语和高级协议实现,让你能处理各种复杂的加密需求,从简单的哈希到复杂的数字证书和PGP邮件加密,它都能搞定。

解决方案

要开始使用BouncyCastle,核心步骤其实就两步:引入依赖,然后注册它作为安全提供者。

首先,你得把BouncyCastle的依赖加到你的项目里。如果你用Maven,pom.xml里大概长这样:

org.bouncycastle bcprov-jdk18on 1.78 org.bouncycastle bcpkix-jdk18on 1.78

接着,在你代码的某个初始化位置(通常是应用启动时,或者在第一次使用加密功能之前),你需要将BouncyCastleProvider注册到Java的安全框架中。

import java.security.Security;

import org.bouncycastle.jce.provider.BouncyCastleProvider;

public class BouncyCastleInit {

public static void init() {

if (Security.getProvider(BouncyCastleProvider.PROVIDER_NAME) == null) {

Security.addProvider(new BouncyCastleProvider());

System.out.println("BouncyCastleProvider registered.");

} else {

System.out.println("BouncyCastleProvider already registered.");

}

}

public static void main(String[] args) throws Exception {

init(); // 确保BouncyCastle被注册

// 举个简单的AES加密解密例子

// 实际应用中,密钥和IV的生成、存储、传输都需要非常严谨

String originalText = "Hello, BouncyCastle encryption!";

byte[] keyBytes = "ThisIsASecretKey".getBytes("UTF-8"); // 16字节AES-128

byte[] ivBytes = "1234567890123456".getBytes("UTF-8"); // 16字节IV

// 使用BouncyCastle的AES/CBC/PKCS5Padding

javax.crypto.Cipher cipher = javax.crypto.Cipher.getInstance("AES/CBC/PKCS5Padding", "BC"); // 指定使用BC提供者

javax.crypto.spec.SecretKeySpec secretKeySpec = new javax.crypto.spec.SecretKeySpec(keyBytes, "AES");

javax.crypto.spec.IvParameterSpec ivSpec = new javax.crypto.spec.IvParameterSpec(ivBytes);

// 加密

cipher.init(javax.crypto.Cipher.ENCRYPT_MODE, secretKeySpec, ivSpec);

byte[] encryptedBytes = cipher.doFinal(originalText.getBytes("UTF-8"));

System.out.println("Encrypted (Base64): " + java.util.Base64.getEncoder().encodeToString(encryptedBytes));

// 解密

cipher.init(javax.crypto.Cipher.DECRYPT_MODE, secretKeySpec, ivSpec);

byte[] decryptedBytes = cipher.doFinal(encryptedBytes);

String decryptedText = new String(decryptedBytes, "UTF-8");

System.out.println("Decrypted: " + decryptedText);

}

}通过 Cipher.getInstance("算法/模式/填充", "BC"),我们明确告诉JCE框架,我们希望使用BouncyCastle提供的实现。如果没有注册或者没有指定提供者,你可能会遇到 NoSuchAlgorithmException 或 NoSuchProviderException。

为什么选择BouncyCastle?超越Java默认加密能力的考量

很多初学者可能会问,Java自带的java.security和javax.crypto包不是已经提供了加密功能吗?为什么还需要BouncyCastle?这个问题问得好,这确实是很多开发者在实际项目中会遇到的选择困境。

其实,Java标准库提供的加密能力确实很强大,对于日常的RSA、AES、SHA-256等主流算法,它基本能满足需求。但“基本满足”和“全面覆盖”之间,还是有不小的距离。我个人在项目里遇到过几次,就是Java原生JCE在某些特定场景下显得力不从心:

一个常见的原因是算法支持的广度。比如,如果你需要使用一些较新的椭圆曲线(ECC)算法,或者一些非主流但特定行业标准要求的加密算法,JCE可能就没有原生支持。BouncyCastle则像一个加密算法的“大超市”,几乎你能想到的、市面上流行的、甚至一些相对小众但有用的密码学原语,它都提供了实现。

另一个关键点在于协议层面的支持。JCE主要关注的是密码学原语(比如加密、签名、哈希),但对于更上层的协议,比如S/MIME(用于电子邮件安全)、OpenPGP、CMS(Cryptographic Message Syntax)或者某些特定的TLS扩展,JCE就爱莫能助了。BouncyCastle不仅实现了这些原语,还封装了这些复杂的协议,大大降低了开发者的使用门槛。我记得有次项目需要处理符合RFC标准的加密邮件,没有BouncyCastle,我们可能得自己从头实现整个S/MIME协议栈,那简直是噩梦。

再者,历史遗留和兼容性也是个问题。有时候你不得不与一些老旧系统或者特定设备进行加密通信,它们可能使用了某些现在看来已经不那么推荐,但在当时非常流行的算法或参数。JCE可能已经移除了对这些老旧算法的支持,而BouncyCastle为了兼容性,通常会保留这些实现,让你能够“曲线救国”。

所以,BouncyCastle不仅仅是Java加密能力的补充,它更像是一个功能强大的“军火库”,让你能够应对各种复杂、多样化的加密挑战,而不仅仅局限于JDK提供的“基本款”。它让你在处理密码学问题时,有更多的选择和更大的灵活性。

使用BouncyCastle时常见的坑与实战经验分享

虽然BouncyCastle功能强大,但在实际使用中,也确实有一些常见的“坑”需要注意,不然很容易掉进去,导致程序报错或者出现意想不到的安全问题。

首先,提供者注册的优先级问题。你可能会发现,即使你调用了Security.addProvider(new BouncyCastleProvider());,但有些时候,Cipher.getInstance()或者KeyPairGenerator.getInstance()仍然使用了JDK自带的提供者,而不是BouncyCastle。这通常是因为BouncyCastleProvider的注册优先级不够高。Java安全框架会按照提供者的注册顺序来查找算法实现。如果你希望BouncyCastle优先被使用,可以在addProvider时指定一个更高的索引,比如Security.insertProviderAt(new BouncyCastleProvider(), 1);,把它放在列表的最前面。当然,更稳妥的做法是像前面代码示例里那样,直接在getInstance()方法中指定提供者名称,比如Cipher.getInstance("AES/CBC/PKCS5Padding", "BC"),这样可以确保你的意图被正确执行。

其次,算法名称和模式/填充的精确匹配。BouncyCastle对算法名称、模式和填充的字符串要求非常精确。比如,PKCS5Padding和PKCS7Padding在某些场景下是可以互换的,但BouncyCastle可能会区分得更细。如果你从其他语言或平台迁移加密代码,务必仔细核对这些字符串,一个字母的差异都可能导致NoSuchAlgorithmException。我个人就遇到过因为"SHA256withRSA"写成了"SHA-256withRSA"而导致签名验证失败的案例,虽然现在JCE对-的兼容性好一些了,但BouncyCastle的某些实现可能还是严格区分。

再来,密钥和IV(初始化向量)的管理。这不仅仅是BouncyCastle的问题,而是所有加密应用的核心。AES等对称加密算法需要一个密钥和一个IV。IV必须是随机且唯一的,但不需要保密。很多人容易犯的错误是,对每个加密操作都使用固定的IV,或者直接用全0的IV。这会导致加密的安全性大大降低,因为攻击者可以通过分析密文模式来推断明文。正确的做法是,每次加密都生成一个新的随机IV,并将这个IV与密文一起传输(IV不敏感,可以公开)。

最后,BouncyCastle的版本兼容性。BouncyCastle的版本迭代很快,不同版本之间可能会有一些API上的微小变动,或者对某些算法的支持程度有所调整。如果你在项目中升级BouncyCastle版本,或者从一个老项目迁移代码,最好查阅一下官方文档的发布说明,看看有没有需要特别注意的兼容性问题。通常,bcprov-jdkxxon和bcpkix-jdkxxon的xx部分需要与你的JDK版本匹配,比如jdk18on表示支持JDK 1.8及以上版本。

总的来说,BouncyCastle是一个非常强大的工具,但它也需要你对密码学基础有一定了解,并且在实践中多加小心,才能真正发挥它的威力。

BouncyCastle在实际场景中的应用:从哈希到数字签名

BouncyCastle的强大之处在于它不仅仅提供基础的加密解密功能,更在于它对各种密码学原语和高级协议的全面支持。我们来看看几个实际的应用场景,感受一下它的灵活性。

1. 灵活的哈希计算

虽然JDK自带的MessageDigest也能做SHA-256、MD5等,但BouncyCastle提供了更广泛的哈希算法,包括一些较新的或特定用途的哈希函数,比如Blake2b、Keccak等。而且,它在处理大文件或流式数据时,表现也往往更稳定。

import java.security.MessageDigest;

import org.bouncycastle.jce.provider.BouncyCastleProvider;

public class HashExample {

static {

Security.addProvider(new BouncyCastleProvider());

}

public static String calculateSha3_256(String input) throws Exception {

MessageDigest digest = MessageDigest.getInstance("SHA3-256", "BC"); // 使用BC的SHA3-256

byte[] hash = digest.digest(input.getBytes("UTF-8"));

return bytesToHex(hash);

}

private static String bytesToHex(byte[] bytes) {

StringBuilder sb = new StringBuilder();

for (byte b : bytes) {

sb.append(String.format("%02x", b));

}

return sb.toString();

}

public static void main(String[] args) throws Exception {

String data = "Hello, BouncyCastle Hashing!";

System.out.println("SHA3-256 Hash: " + calculateSha3_256(data));

}

}你看,只需要指定"BC"提供者,就能轻松使用JDK原生不支持的算法。

2. 复杂的数字签名与验证

数字签名是保障数据完整性和来源真实性的关键。BouncyCastle在数字签名方面提供了非常强大的支持,特别是对于椭圆曲线数字签名算法(ECDSA),它支持更多的曲线类型,并且在证书处理方面也表现出色。

import java.security.*;

import java.util.Base64;

import org.bouncycastle.jce.provider.BouncyCastleProvider;

public class DigitalSignatureExample {

static {

Security.addProvider(new BouncyCastleProvider());

}

public static void main(String[] args) throws Exception {

// 1. 生成密钥对 (ECDSA with P-256 curve)

KeyPairGenerator keyGen = KeyPairGenerator.getInstance("EC", "BC");

keyGen.initialize(256, new SecureRandom()); // 256位曲线,如secp256r1

KeyPair keyPair = keyGen.generateKeyPair();

PublicKey publicKey = keyPair.getPublic();

PrivateKey privateKey = keyPair.getPrivate();

System.out.println("Public Key (Base64): " + Base64.getEncoder().encodeToString(publicKey.getEncoded()));

System.out.println("Private Key (Base64): " + Base64.getEncoder().encodeToString(privateKey.getEncoded()));

// 2. 待签名数据

String dataToSign = "This is the message to be digitally signed.";

byte[] dataBytes = dataToSign.getBytes("UTF-8");

// 3. 使用私钥签名

Signature signature = Signature.getInstance("SHA256withECDSA", "BC");

signature.initSign(privateKey);

signature.update(dataBytes);

byte[] signedData = signature.sign();

System.out.println("Signed Data (Base64): " + Base64.getEncoder().encodeToString(signedData));

// 4. 使用公钥验证签名

Signature verifier = Signature.getInstance("SHA256withECDSA", "BC");

verifier.initVerify(publicKey);

verifier.update(dataBytes);

boolean verified = verifier.verify(signedData);

System.out.println("Signature Verified: " + verified);

// 尝试篡改数据,验证会失败

String tamperedData = "This is the tampered message.";

verifier.update(tamperedData.getBytes("UTF-8"));

boolean tamperedVerified = verifier.verify(signedData);

System.out.println("Tampered Signature Verified: " + tamperedVerified);

}

}这个例子展示了如何利用BouncyCastle生成EC密钥对,并进行数据的签名与验证。对于一些金融、区块链或者物联网设备通信场景,ECDSA因为其短签名长度和高安全性而备受青睐,而BouncyCastle在这方面的支持是相当全面的。

3. 处理X.509证书和PKCS#12文件

在实际的企业应用中,我们经常需要处理X.509数字证书,比如解析证书内容、验证证书链、从PKCS#12(.p12或.pfx)文件中加载密钥库等。BouncyCastle的bcpkix模块就是为此而生的。它提供了丰富的API来操作这些复杂的结构。虽然这里不方便直接给出完整的证书处理代码,但如果你需要生成自签名证书、解析CA签发的证书、或者在Java应用中导入导出PFX文件,BouncyCastle绝对是你的首选。它把很多底层复杂的ASN.1编码、DER解码等细节都封装好了,让你能更专注于业务逻辑。

这些例子只是冰山一角。BouncyCastle还支持OpenPGP、CMS、TSA(时间戳服务)客户端等高级功能。可以说,在Java生态中,只要你的密码学需求稍微复杂一点,BouncyCastle几乎都能提供一个可靠的解决方案。

以上就是《BouncyCastle加密库使用全解析》的详细内容,更多关于的资料请关注golang学习网公众号!

PHP多线程实现:pcntl扩展使用教程

PHP多线程实现:pcntl扩展使用教程

- 上一篇

- PHP多线程实现:pcntl扩展使用教程

- 下一篇

- DeepSeek联动Excel,AI选题流程升级

-

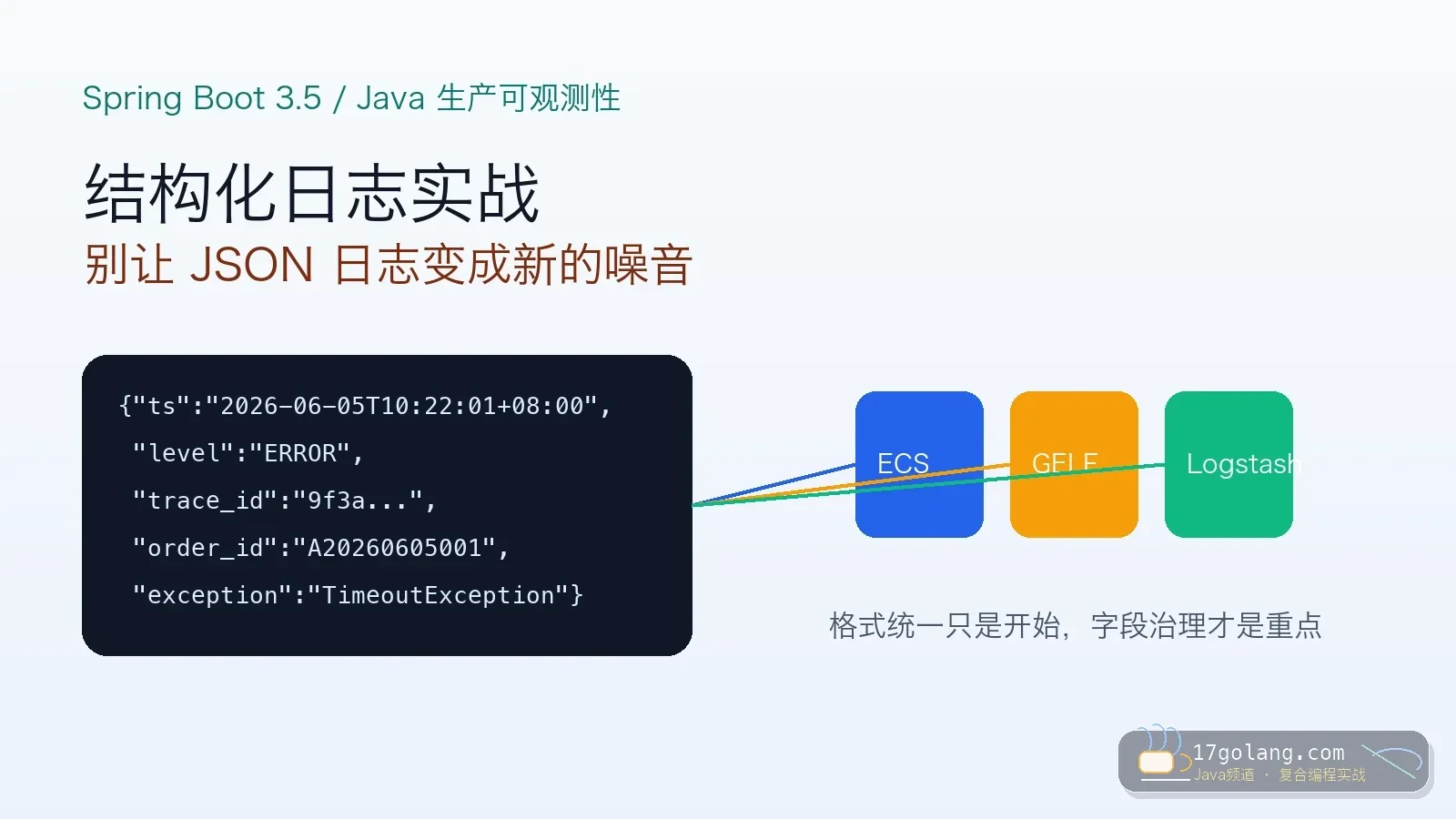

- 文章 · java教程 | 14小时前 | 日志 · Spring Boot · 生产实践 · 可观测性 · Java教程 · java 可观测性 MDC 结构化日志 Spring Boot 3.5

- Spring Boot 3.5 结构化日志实战:别让 JSON 日志变成新的噪音

- 332浏览 收藏

-

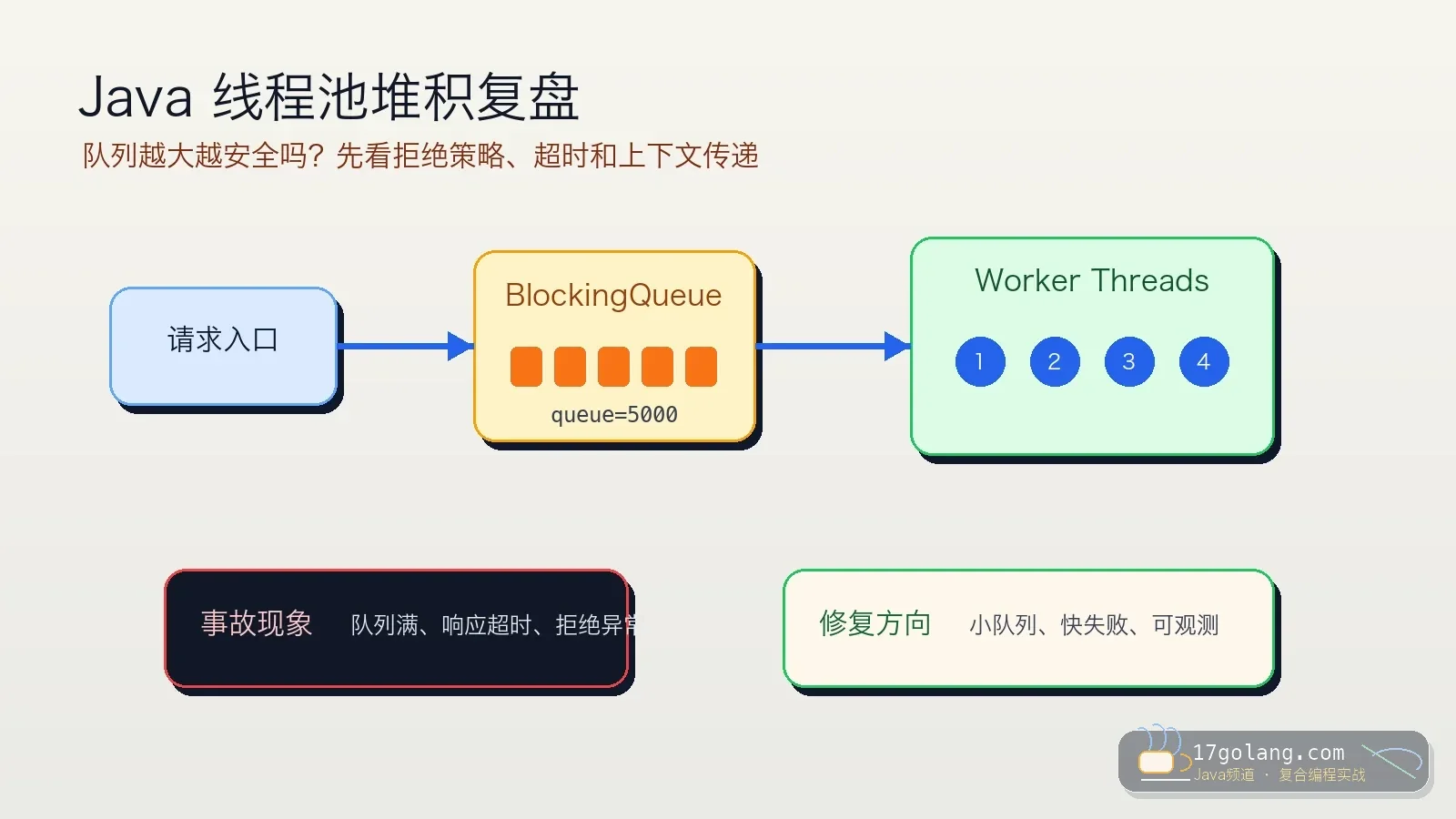

- 文章 · java教程 | 1天前 | 线程池 · Spring Boot · 生产实践 · Java教程 · ThreadPoolExecutor · java 性能优化 线程池 spring boot threadpoolexecutor

- Java 线程池队列堆积复盘:别让无界队列把慢故障藏起来

- 326浏览 收藏

-

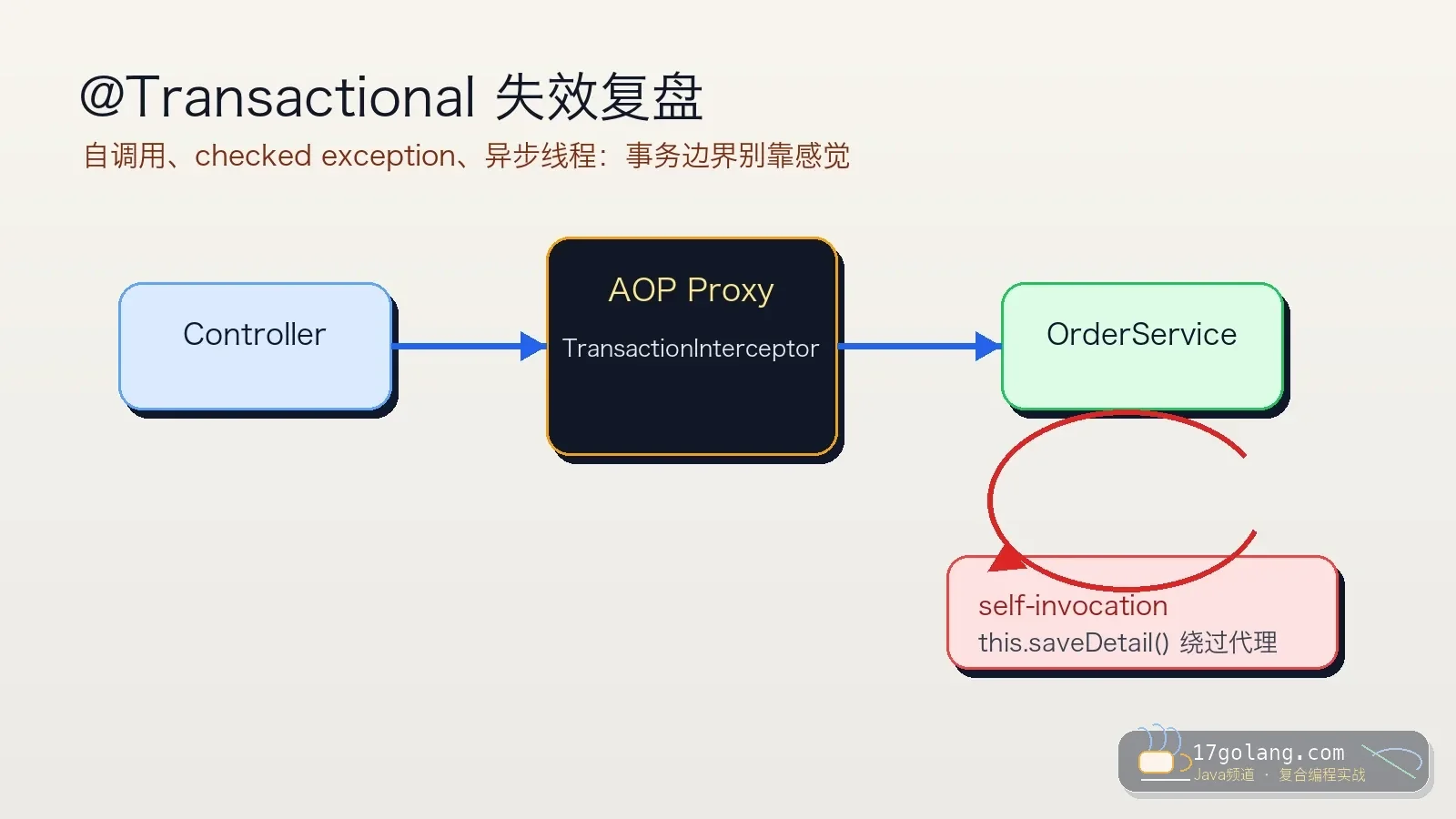

- 文章 · java教程 | 1天前 | Spring Boot · 事务管理 · 生产实践 · Java教程 · Transactional · java 事务管理 spring boot 生产实践 Transactional

- @Transactional 失效复盘:自调用、异常回滚和异步线程别再踩坑

- 259浏览 收藏

-

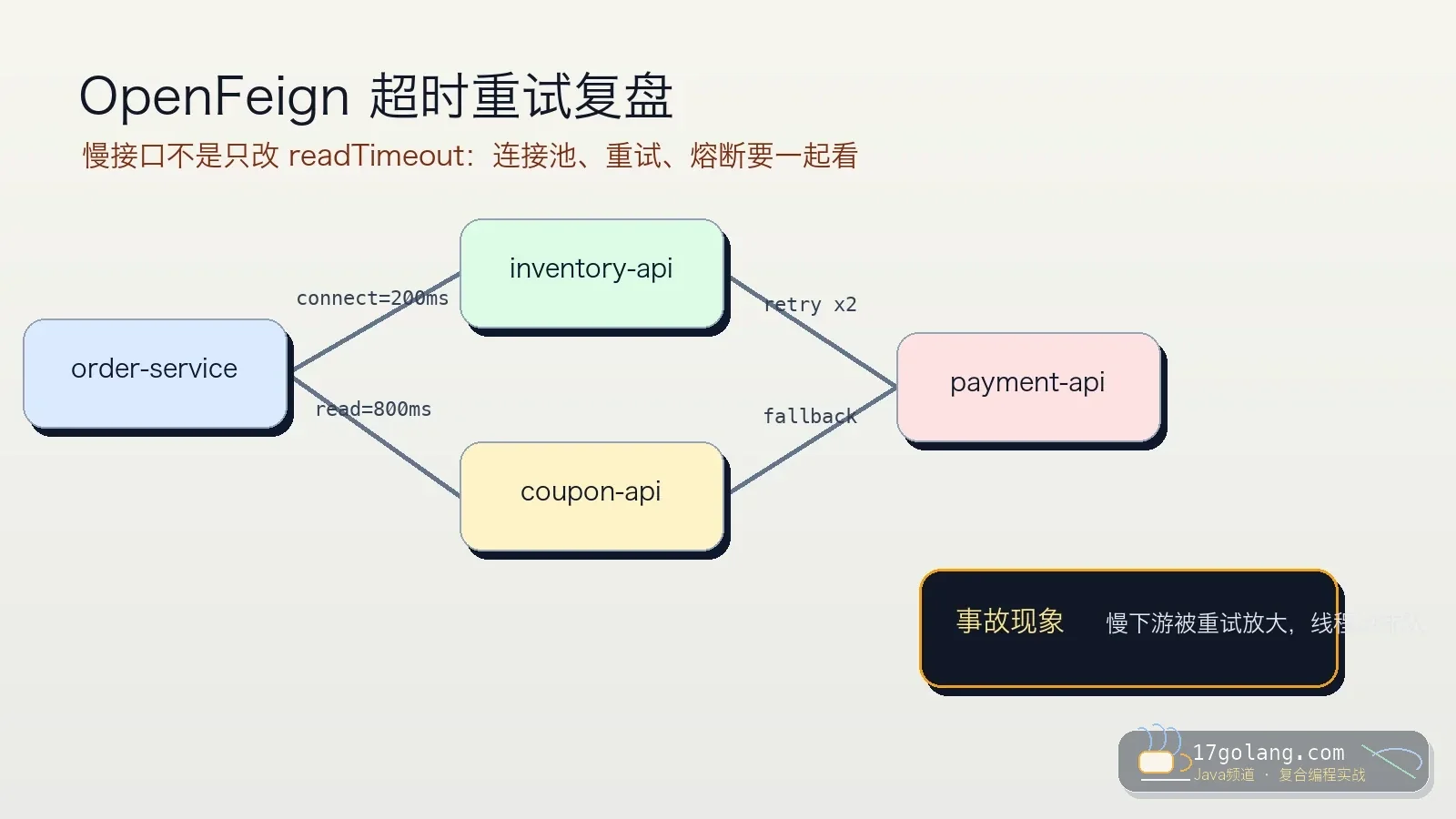

- 文章 · java教程 | 1天前 | 微服务 · 生产实践 · Java教程 · Spring Cloud · OpenFeign · java 微服务 Spring Cloud 超时重试 OpenFeign

- OpenFeign 超时重试踩坑:别把慢下游重试成全链路雪崩

- 363浏览 收藏

-

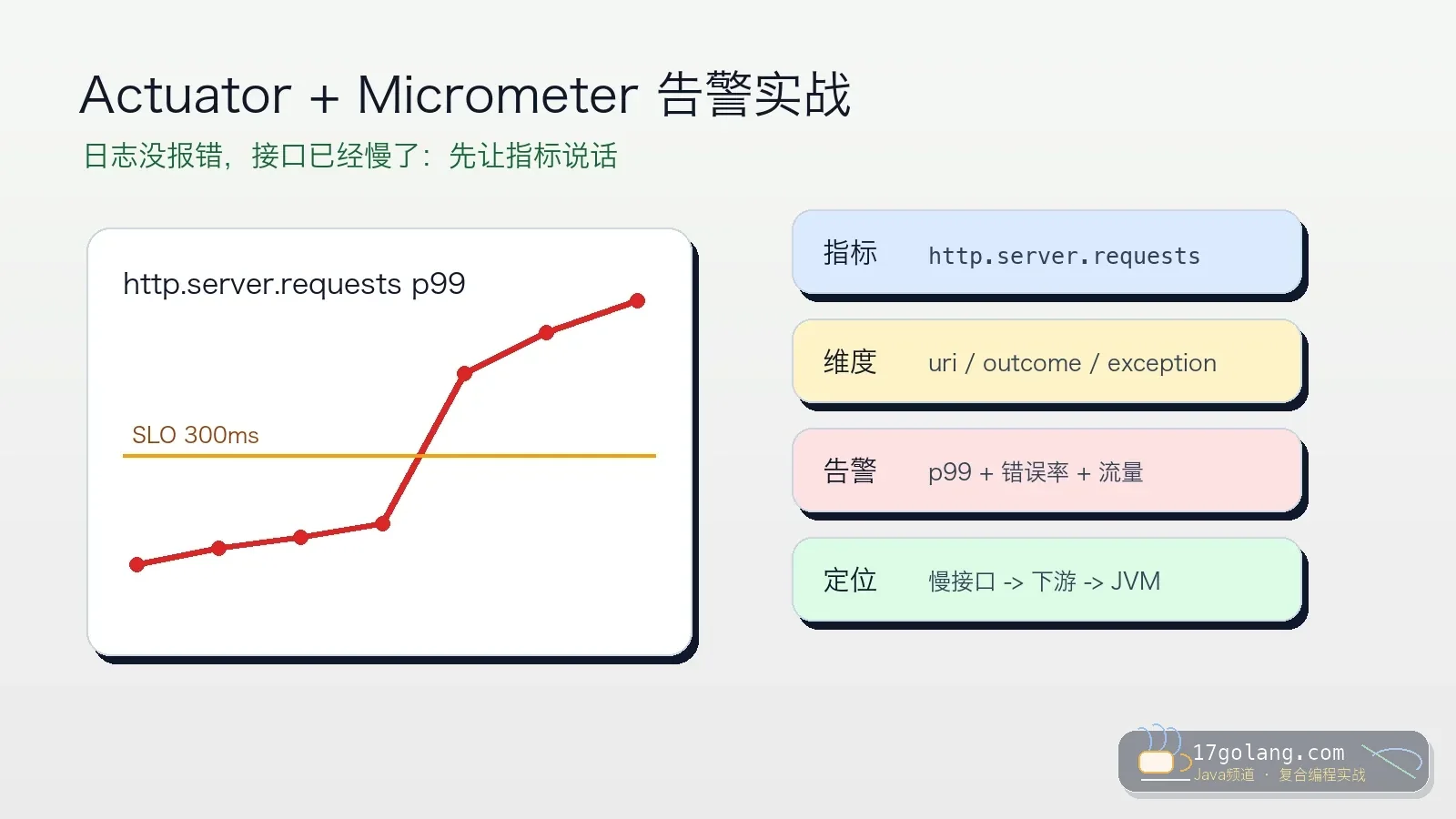

- 文章 · java教程 | 1天前 | Spring Boot · 生产实践 · Java教程 · Micrometer · Actuator · java spring boot Micrometer 可观测性 actuator

- Spring Boot 指标告警实战:Actuator + Micrometer 让慢接口先暴露

- 240浏览 收藏

-

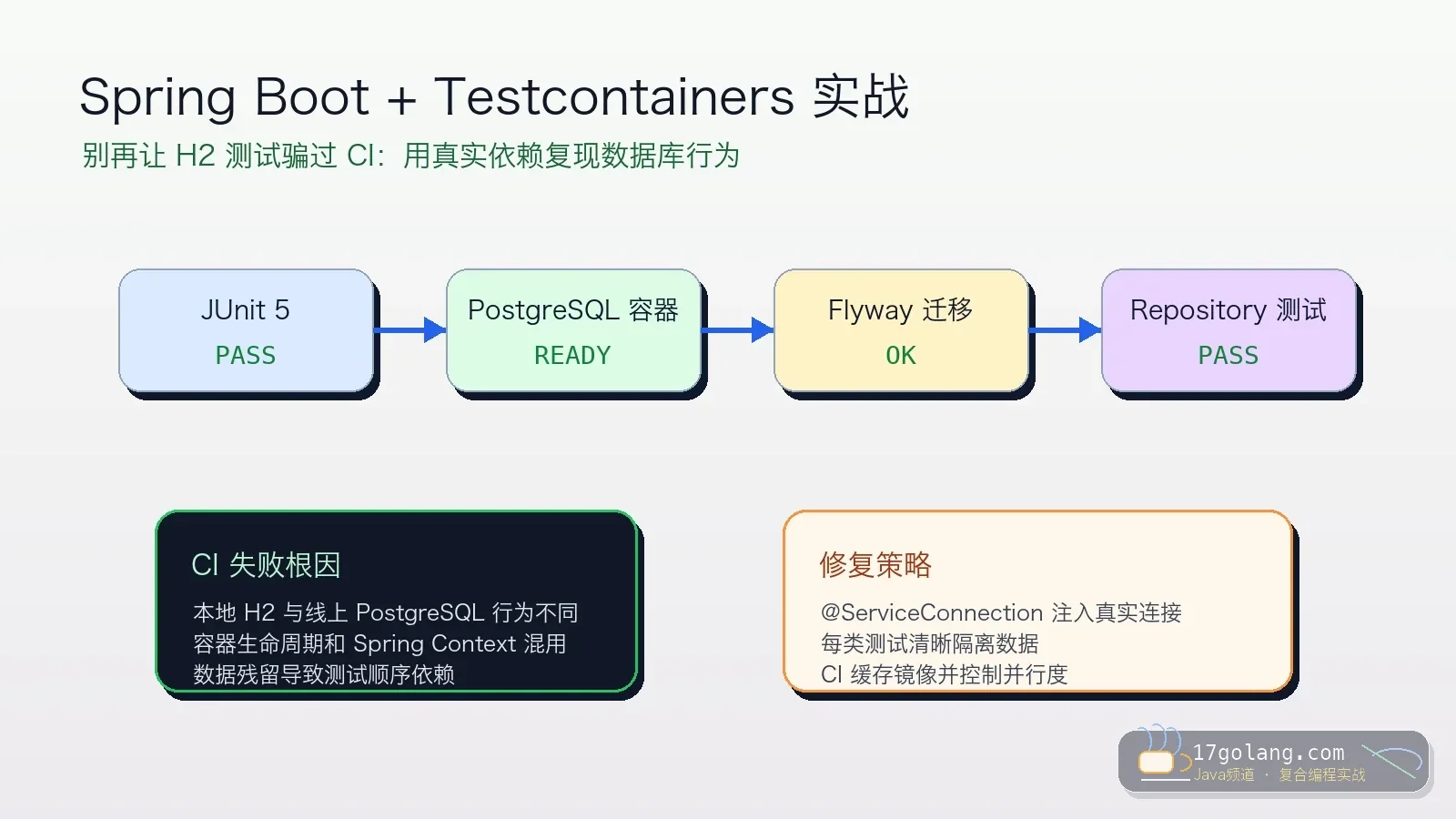

- 文章 · java教程 | 1天前 | 工程化 · Spring Boot · junit · Java教程 · Testcontainers · java 集成测试 spring boot JUnit 5 Testcontainers

- Spring Boot 集成测试别再只靠 H2:Testcontainers 落地踩坑复盘

- 154浏览 收藏

-

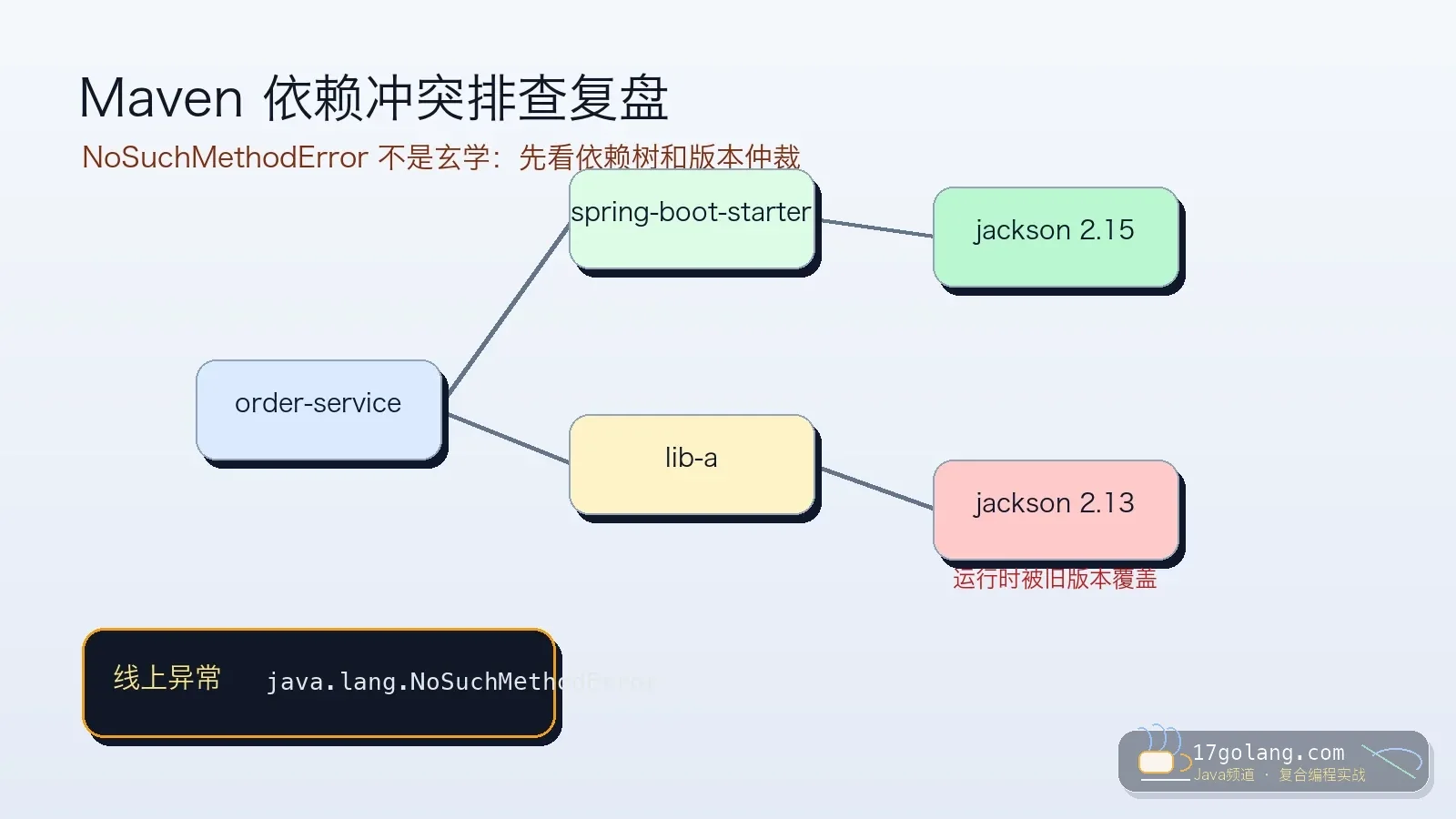

- 文章 · java教程 | 1天前 | 依赖管理 · Spring Boot · maven · 生产实践 · Java教程 · java maven spring boot 依赖冲突 工程化

- Maven 依赖冲突排查:NoSuchMethodError 不是玄学,先看依赖树

- 135浏览 收藏

-

- 文章 · java教程 | 1天前 | 数据库连接池 · Spring Boot · 生产实践 · Java教程 · HikariCP · java 性能优化 连接池 spring boot HikariCP

- HikariCP 连接池耗尽排查:别一上来就把 maximumPoolSize 调大

- 206浏览 收藏

-

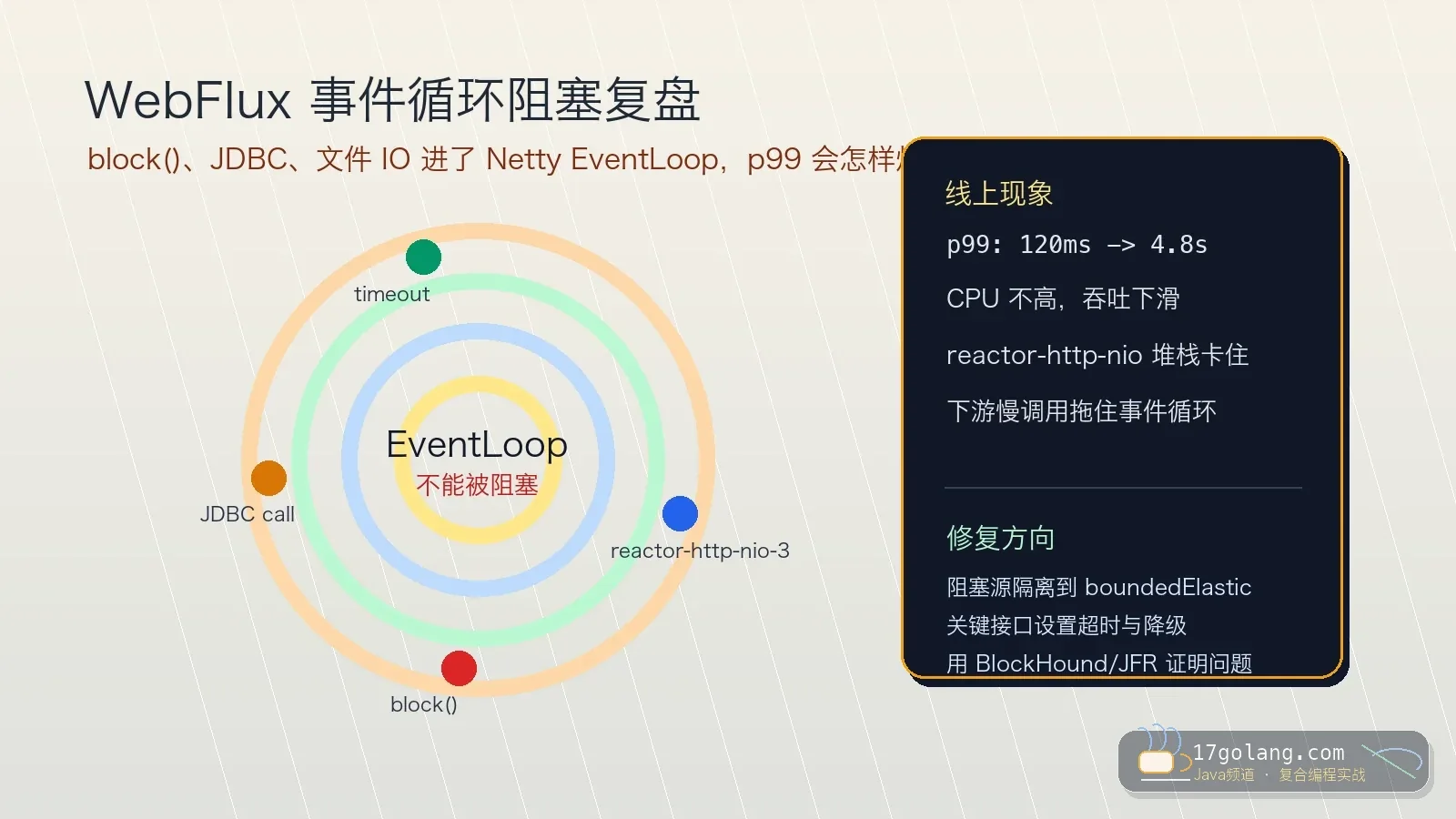

- 文章 · java教程 | 1天前 | reactor · netty · 生产实践 · Java教程 · Spring WebFlux · java 性能优化 netty reactor Spring WebFlux

- WebFlux 里 block() 卡死事件循环:一次 p99 飙升的排查复盘

- 388浏览 收藏

-

- 前端进阶之JavaScript设计模式

- 设计模式是开发人员在软件开发过程中面临一般问题时的解决方案,代表了最佳的实践。本课程的主打内容包括JS常见设计模式以及具体应用场景,打造一站式知识长龙服务,适合有JS基础的同学学习。

- 543次学习

-

- GO语言核心编程课程

- 本课程采用真实案例,全面具体可落地,从理论到实践,一步一步将GO核心编程技术、编程思想、底层实现融会贯通,使学习者贴近时代脉搏,做IT互联网时代的弄潮儿。

- 516次学习

-

- 简单聊聊mysql8与网络通信

- 如有问题加微信:Le-studyg;在课程中,我们将首先介绍MySQL8的新特性,包括性能优化、安全增强、新数据类型等,帮助学生快速熟悉MySQL8的最新功能。接着,我们将深入解析MySQL的网络通信机制,包括协议、连接管理、数据传输等,让

- 500次学习

-

- JavaScript正则表达式基础与实战

- 在任何一门编程语言中,正则表达式,都是一项重要的知识,它提供了高效的字符串匹配与捕获机制,可以极大的简化程序设计。

- 487次学习

-

- 从零制作响应式网站—Grid布局

- 本系列教程将展示从零制作一个假想的网络科技公司官网,分为导航,轮播,关于我们,成功案例,服务流程,团队介绍,数据部分,公司动态,底部信息等内容区块。网站整体采用CSSGrid布局,支持响应式,有流畅过渡和展现动画。

- 485次学习

-

- ChatExcel酷表

- ChatExcel酷表是由北京大学团队打造的Excel聊天机器人,用自然语言操控表格,简化数据处理,告别繁琐操作,提升工作效率!适用于学生、上班族及政府人员。

- 6263次使用

-

- Any绘本

- 探索Any绘本(anypicturebook.com/zh),一款开源免费的AI绘本创作工具,基于Google Gemini与Flux AI模型,让您轻松创作个性化绘本。适用于家庭、教育、创作等多种场景,零门槛,高自由度,技术透明,本地可控。

- 6680次使用

-

- 可赞AI

- 可赞AI,AI驱动的办公可视化智能工具,助您轻松实现文本与可视化元素高效转化。无论是智能文档生成、多格式文本解析,还是一键生成专业图表、脑图、知识卡片,可赞AI都能让信息处理更清晰高效。覆盖数据汇报、会议纪要、内容营销等全场景,大幅提升办公效率,降低专业门槛,是您提升工作效率的得力助手。

- 6477次使用

-

- 星月写作

- 星月写作是国内首款聚焦中文网络小说创作的AI辅助工具,解决网文作者从构思到变现的全流程痛点。AI扫榜、专属模板、全链路适配,助力新人快速上手,资深作者效率倍增。

- 8437次使用

-

- MagicLight

- MagicLight.ai是全球首款叙事驱动型AI动画视频创作平台,专注于解决从故事想法到完整动画的全流程痛点。它通过自研AI模型,保障角色、风格、场景高度一致性,让零动画经验者也能高效产出专业级叙事内容。广泛适用于独立创作者、动画工作室、教育机构及企业营销,助您轻松实现创意落地与商业化。

- 7106次使用

-

- 提升Java功能开发效率的有力工具:微服务架构

- 2023-10-06 501浏览

-

- 掌握Java海康SDK二次开发的必备技巧

- 2023-10-01 501浏览

-

- 如何使用java实现桶排序算法

- 2023-10-03 501浏览

-

- Java开发实战经验:如何优化开发逻辑

- 2023-10-31 501浏览

-

- 如何使用Java中的Math.max()方法比较两个数的大小?

- 2023-11-18 501浏览